Вступая в 2024 год, Gcore выпустила свой последний отчет Gcore Radar, публикуемый два раза в год, в котором компания публикует внутреннюю аналитику для отслеживания DDoS-атак. Широкая, распределенная по всему миру сеть центров очистки Gcore позволяет им отслеживать тенденции атак с течением времени. Читайте дальше, чтобы узнать о тенденциях DDoS–атак в Iii-Iv кварталах 2023 года и о том, что они означают для разработки надежной стратегии защиты в 2024 году.

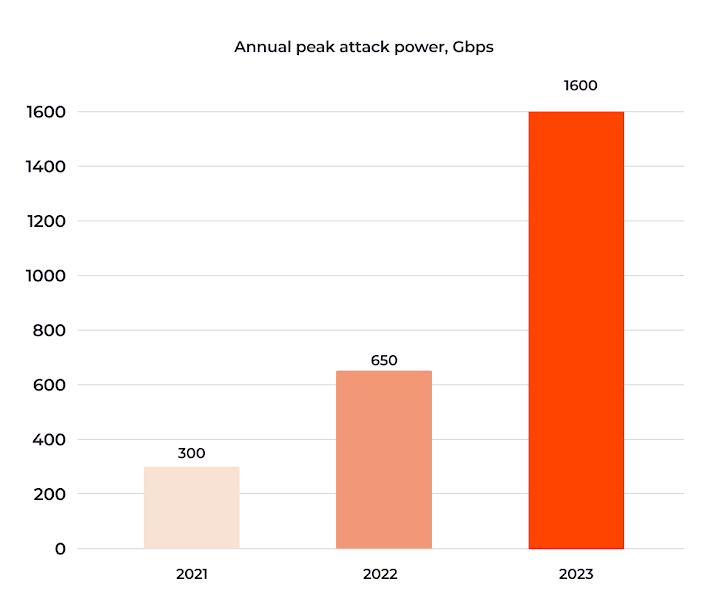

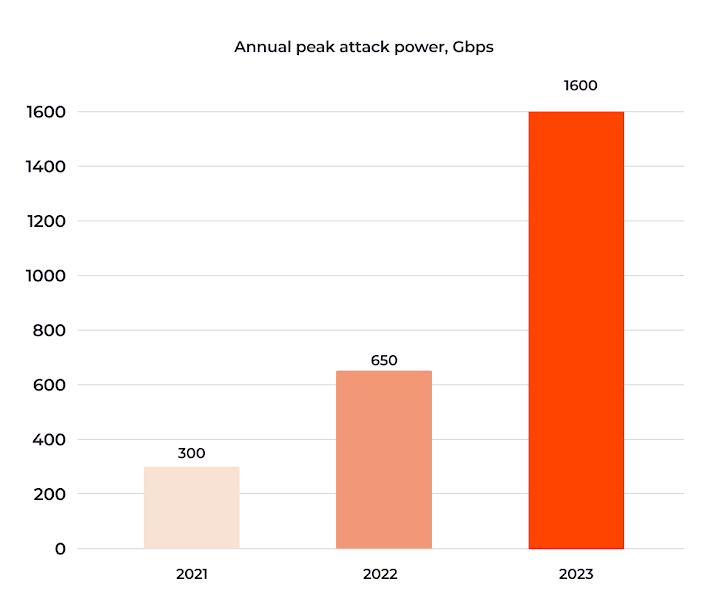

Максимальная мощность атаки в 2021-2023 годах в Гбит/с

Это иллюстрирует значительную и продолжающуюся эскалацию потенциального ущерба от DDoS-атак, тенденцию, которую Gcore ожидает увидеть продолжающейся в 2024 году.

Самая продолжительная зарегистрированная атака Gcore длилась девять часов

Все другие типы DDoS-атак, включая SYN, SYN + ACK flood и RST Flood, составили всего 10% вместе взятых. Хотя некоторые злоумышленники могут использовать эти более изощренные подходы, большинство по-прежнему сосредоточено на доставке огромного объема пакетов для отключения серверов.

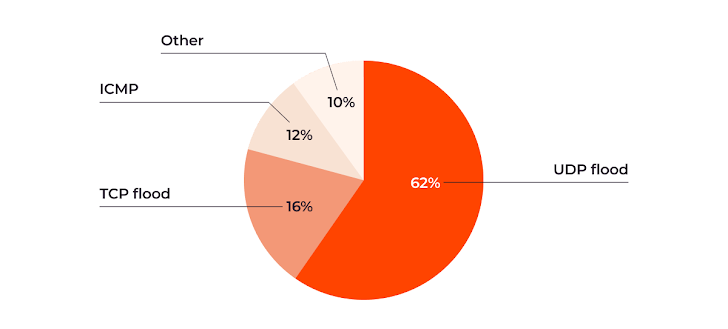

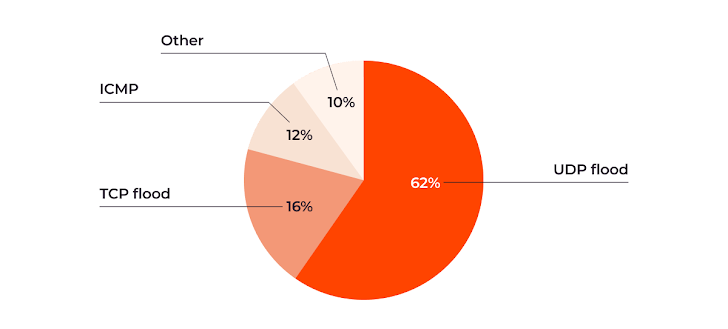

Доминирующие типы атак во второй половине 2023 года

Разнообразие методов атаки требует многогранной стратегии защиты, которая может защитить от целого ряда методов DDoS.

Распространение источников атак по географическому принципу

Географическое распределение источников DDoS-атак предоставляет важную информацию для создания целевых стратегий защиты и формирования международной политики, направленной на борьбу с киберпреступностью. Однако определение местоположения злоумышленника является сложной задачей из-за использования таких методов, как подмена IP-адресов и задействование распределенных ботнетов. Это затрудняет оценку мотивов и возможностей, которые могут варьироваться от действий, спонсируемых государством, до отдельных хакеров.

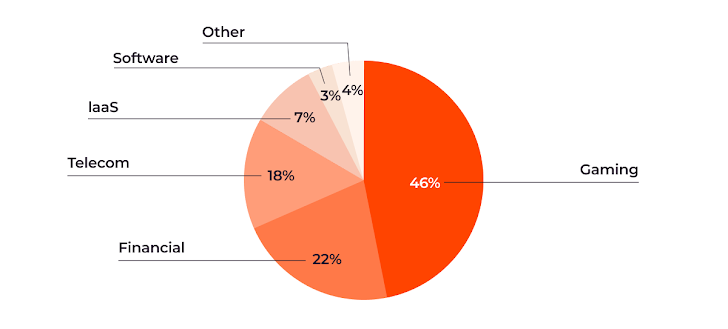

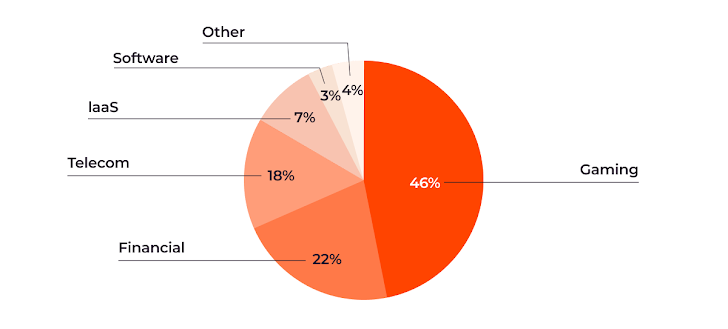

DDoS-атаки со стороны пострадавшей отрасли

Со времени предыдущего отчета Gcore Radar злоумышленники не изменили своего фокуса: игровой и финансовый секторы представляют особый интерес для злоумышленников, вероятно, из-за их финансовой выгоды и влияния на пользователей. Это подчеркивает необходимость целенаправленных стратегий кибербезопасности в наиболее пострадавших отраслях, таких как контрмеры для конкретных игровых серверов.

Разница в продолжительности атак говорит о том, что злоумышленники становятся более стратегическими, адаптируя свои подходы к конкретным целям и задачам:

Защита от DDoS-атак Gcore доказала свою способность отражать даже самые мощные и длительные атаки. Подключите Gcore DDoS Protection, чтобы защитить свой бизнес от всего, что принесет с собой ситуация с DDoS-атаками 2024 года.

Ключевые выводы Gcore

Тенденции DDoS-атак во второй половине 2023 года свидетельствуют о тревожных изменениях в масштабах и изощренности киберугроз.Беспрецедентная мощность атаки

За последние три года пиковый (зарегистрированный максимальный) объем DDoS-атак ежегодно увеличивался более чем на 100%:- В 2021 году пиковая пропускная способность DDoS-атак составила 300 Гбит/с

- В 2022 году скорость увеличилась до 650 Гбит/ с

- В I–Ii кварталах 2023 года скорость снова увеличилась до 800 Гбит/ с

- В Iii–Iv кварталах 2023 года скорость выросла до 1600 Гбит/с (1,6 Тбит / с)

Максимальная мощность атаки в 2021-2023 годах в Гбит/с

Это иллюстрирует значительную и продолжающуюся эскалацию потенциального ущерба от DDoS-атак, тенденцию, которую Gcore ожидает увидеть продолжающейся в 2024 году.

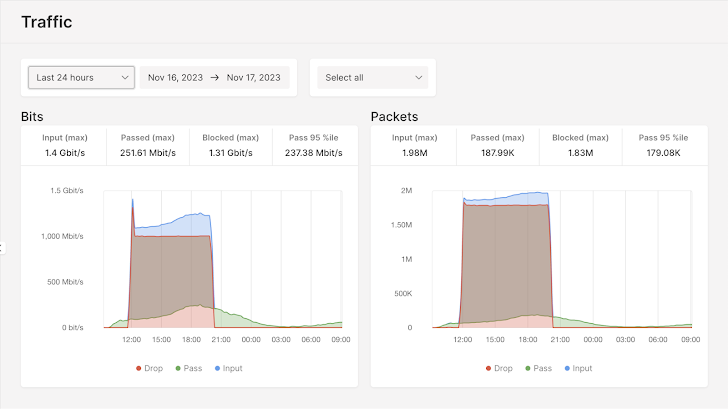

Продолжительность атаки

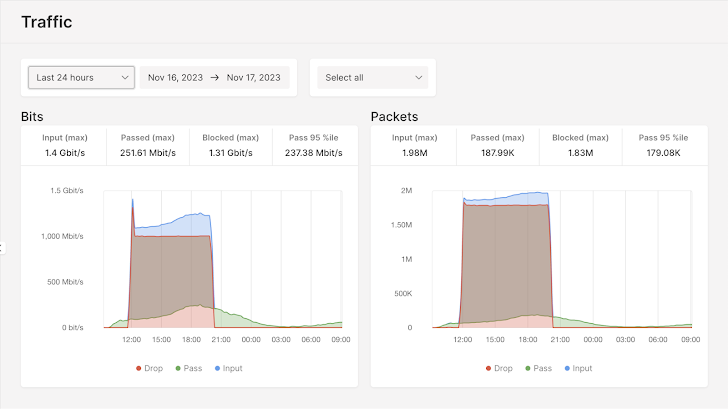

Продолжительность атак Gcore варьировалась от трех минут до девяти часов, в среднем около часа. Обычно короткие атаки сложнее обнаружить, поскольку они не поддаются надлежащему анализу трафика из-за нехватки данных, и поскольку их сложнее распознать, их также сложнее смягчить. Для борьбы с более длительными атаками требуется больше ресурсов, что требует мощных ответных мер по смягчению последствий; в противном случае существует риск длительной недоступности сервера.

Самая продолжительная зарегистрированная атака Gcore длилась девять часов

Преобладающие типы атак

UDP-флуды продолжают доминировать, составляя 62% DDoS-атак. TCP-флуды и ICMP-атаки также остаются популярными - 16% и 12% от общего числа, соответственно.Все другие типы DDoS-атак, включая SYN, SYN + ACK flood и RST Flood, составили всего 10% вместе взятых. Хотя некоторые злоумышленники могут использовать эти более изощренные подходы, большинство по-прежнему сосредоточено на доставке огромного объема пакетов для отключения серверов.

Доминирующие типы атак во второй половине 2023 года

Разнообразие методов атаки требует многогранной стратегии защиты, которая может защитить от целого ряда методов DDoS.

Глобальные источники атак

Такое глобальное распространение источников атак демонстрирует безграничный характер киберугроз, когда злоумышленники действуют за пределами национальных границ. Во второй половине 2023 года Gcore выявила различные источники атак, при этом США лидировали (24%). Индонезия (17%), Нидерланды (12%), Таиланд (10%), Колумбия (8%), Россия (8%), Украина (5%), Мексика (3%), Германия (2%) и Бразилия (2%) составляют первую десятку, иллюстрируя широко распространенную глобальную угрозу.

Распространение источников атак по географическому принципу

Географическое распределение источников DDoS-атак предоставляет важную информацию для создания целевых стратегий защиты и формирования международной политики, направленной на борьбу с киберпреступностью. Однако определение местоположения злоумышленника является сложной задачей из-за использования таких методов, как подмена IP-адресов и задействование распределенных ботнетов. Это затрудняет оценку мотивов и возможностей, которые могут варьироваться от действий, спонсируемых государством, до отдельных хакеров.

Целевые отрасли

Наиболее пострадавшие отрасли во втором полугодии 2023 года подчеркивают влияние DDoS-атак в различных секторах:- Игровая индустрия остается наиболее пострадавшей, выдержав 46% атак.

- Финансовый сектор, включая банки и игорные сервисы, занял второе место с результатом 22%.

- Телекоммуникационные (18%) провайдеры инфраструктуры как услуги (IaaS) (7%) и компании-разработчики программного обеспечения (3%) также подверглись серьезным атакам.

DDoS-атаки со стороны пострадавшей отрасли

Со времени предыдущего отчета Gcore Radar злоумышленники не изменили своего фокуса: игровой и финансовый секторы представляют особый интерес для злоумышленников, вероятно, из-за их финансовой выгоды и влияния на пользователей. Это подчеркивает необходимость целенаправленных стратегий кибербезопасности в наиболее пострадавших отраслях, таких как контрмеры для конкретных игровых серверов.

Анализ

Данные за вторую половину 2023 года подчеркивают тревожную тенденцию в сфере DDoS-атак. Увеличение мощности атаки до 1,6 Тбит / с вызывает особую тревогу, сигнализируя о новом уровне угрозы, к которому организации должны подготовиться. Для сравнения, даже "скромная" атака со скоростью 300 Гбит /с способна вывести из строя незащищенный сервер. В сочетании с географическим распределением источников атак становится ясно, что угрозы DDoS являются серьезной и глобальной проблемой, требующей международного сотрудничества и обмена разведданными для эффективного предотвращения потенциально разрушительных атак.Разница в продолжительности атак говорит о том, что злоумышленники становятся более стратегическими, адаптируя свои подходы к конкретным целям и задачам:

- В игровом секторе, например, атаки относительно невелики по мощности и продолжительности, но более часты, вызывая неоднократные сбои в работе определенного сервера с целью нарушить работу игроков и вынудить их переключиться на сервер конкурента.

- В финансовом и телекоммуникационном секторах, где экономические последствия более непосредственны, атаки часто бывают более масштабными, а их продолжительность сильно варьируется.

Заключение

Отчет Gcore Radar за 3-4 квартал 2023 года служит своевременным напоминанием о постоянно меняющемся характере киберугроз. Организации разных секторов должны инвестировать во всеобъемлющие и адаптивные меры кибербезопасности. Чтобы опережать DDoS-угрозы, требуется глубокое понимание меняющихся моделей и стратегий кибератакующих.Защита от DDoS-атак Gcore доказала свою способность отражать даже самые мощные и длительные атаки. Подключите Gcore DDoS Protection, чтобы защитить свой бизнес от всего, что принесет с собой ситуация с DDoS-атаками 2024 года.