Появился новый вариант вредоносного ПО Apple macOS под названием "XLoader", маскирующий свои вредоносные функции под видом приложения для повышения производительности office под названием "OfficeNote".

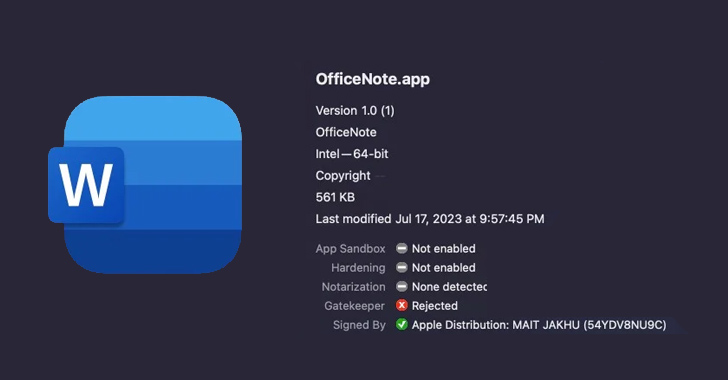

"Новая версия XLoader встроена в стандартный образ диска Apple с именем OfficeNote.dmg", - сказали исследователи безопасности SentinelOne Динеш Девадосс и Фил Стоукс в своем анализе в понедельник. "Приложение, содержащееся внутри, подписано подписью разработчика MAIT JAKHU (54YDV8NU9C)".

XLoader, впервые обнаруженный в 2020 году, считается преемником Formbook и представляет собой средство для кражи информации и кейлоггера, предлагаемое по модели malware-as-a-service (MaaS). Вариант вредоносного ПО для macOS появился в июле 2021 года и распространяется как Java-программа в виде скомпилированного .JAR-файла.

"Для таких файлов требуется среда выполнения Java, и по этой причине вредоносный.jar-файл не будет запускаться при установке macOS "из коробки ", поскольку Apple прекратила поставки JRE на Mac более десяти лет назад ", - отметили в то время в фирме по кибербезопасности.

Последняя версия XLoader позволяет обойти это ограничение, переключившись на языки программирования, такие как C и Objective C, с файлом образа диска, подписанным 17 июля 2023 года. С тех пор Apple отозвала подпись.

SentinelOne заявила, что обнаружила множественные отправки артефакта на VirusTotal в течение июля 2023 года, что указывает на широкомасштабную кампанию.

"Рекламные объявления на форумах crimeware предлагают версию для Mac для аренды по цене 199 долларов в месяц или 299 долларов на 3 месяца", - сказали исследователи. "Интересно, что это относительно дорого по сравнению с вариантами XLoader для Windows, которые стоят 59 долларов в месяц и 129 долларов в 3 месяца".

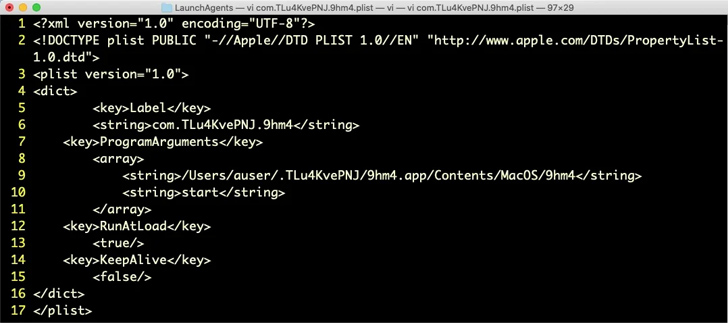

После запуска OfficeNote выдает сообщение об ошибке, в котором говорится, что его "невозможно открыть, поскольку исходный элемент не найден", но на самом деле он устанавливает агент запуска в фоновом режиме для сохранения.

XLoader предназначен для сбора данных буфера обмена, а также информации, хранящейся в каталогах, связанных с веб-браузерами, такими как Google Chrome и Mozilla Firefox. Однако Safari не является целевой программой.

Помимо принятия мер по уклонению от анализа как вручную, так и с помощью автоматизированных решений, вредоносное ПО настроено на выполнение команд ожидания, чтобы отложить его выполнение и избежать появления каких-либо тревожных сигналов.

"XLoader продолжает представлять угрозу для пользователей macOS и предприятий", - заключили исследователи.

"Эта последняя итерация, маскирующаяся под приложение для повышения производительности office, показывает, что интересующие цели, безусловно, являются пользователями в рабочей среде. Вредоносное ПО пытается украсть секреты браузера и буфера обмена, которые могут быть использованы или проданы другим субъектам угрозы для дальнейшей компрометации".

Last edited: