Недавнее раскрытие вредоносного ПО ShadowVault в нашем блоге определенно вызвало интерес сообщества новостей кибербезопасности. Быть в курсе последних событий в области кибербезопасности всегда интересно, и мы рады активно участвовать в этих дискуссиях и вносить в них свой вклад.

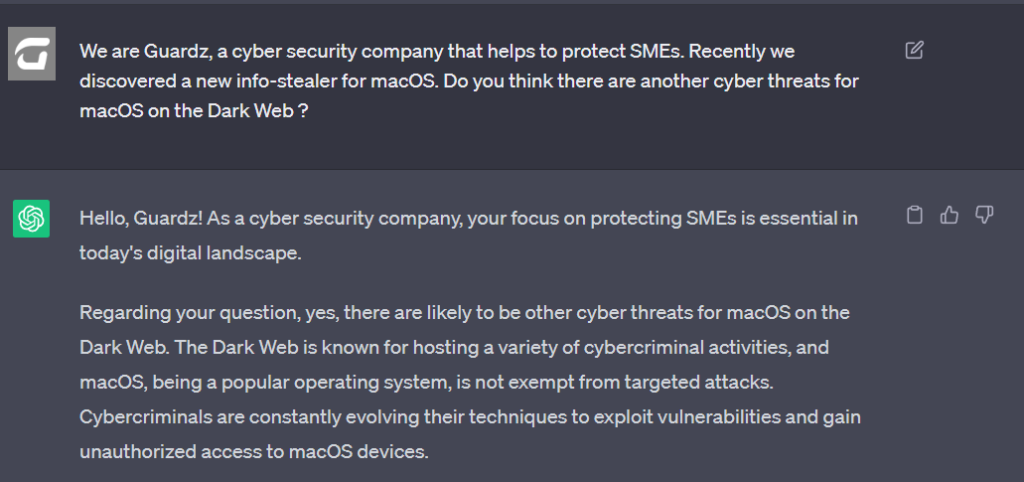

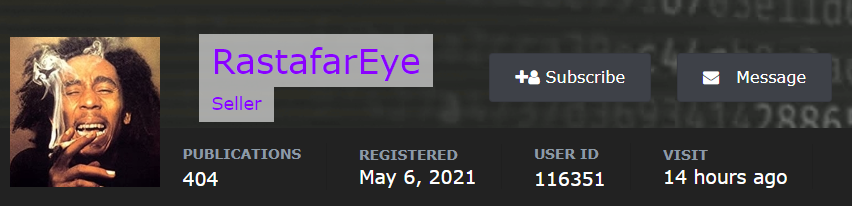

В этом последующем сообщении команда Guardz CIR (Cyber Intelligence Research) решила использовать возможности искусственного интеллекта, подобно тому, как мы это делаем в нашей службе защиты от фишинга, и мы спросили ChatGPT о дополнительных угрозах mac-OS, которые скрываются где-то в Dark Web.

Рисунок 1 – Искусственный интеллект в анализе угроз

Воодушевленные ответом, наши исследователи углубились в глубины подполья киберпреступности, чтобы проверить достоверность этой зацепки.

В этой статье мы рассмотрим дополнительные данные, связанные с macOS, последние разработки, обнаруженные нашей командой, и передовые тактики взлома, которые киберпреступники используют для атак на устройства Mac, принадлежащие сотрудникам малого и среднего бизнеса. Кроме того, мы разъясним, что означает “депозит” на форуме по киберпреступности и как это связано с нашим текущим обсуждением.

Наша миссия - предоставить специалистам по безопасности MSP и владельцам малого и среднего бизнеса легкодоступную киберразведку для усиления их защиты от кибербезопасности.

Поскольку киберугрозы продолжают значительно расширяться и усложняться, возрастает потребность в своевременной информации об угрозах и обучении безопасности. Мы стремимся к тому, чтобы это последнее исследование наших передовых аналитиков просветило и расширило возможности нашей аудитории.

Обзор инструмента macOS HVNC

Отказ от ответственности: Ни при каких обстоятельствах мы не приобретаем товары или услуги на Dark Web marketplaces, а также не продвигаем и не помогаем другим лицам заниматься киберпреступной деятельностью. Наш метод исследования разработан исключительно для предоставления информации об угрозах и оказания помощи организациям в улучшении их положения в области кибербезопасности и повышении осведомленности.

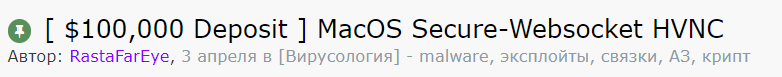

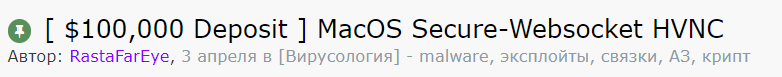

Команда Guardz CIR изучила известный российский форум по киберпреступности “Эксплойт”. Наша команда обнаружила еще один инструмент, доступный с апреля 2023 года, специально предназначенный для устройств macOS, принадлежащих малым и средним предприятиям. Примечательно, что в названии присутствует своеобразный префикс “Депозит в размере 100 000 долларов”, о чем наша команда подробнее расскажет в этом сообщении в блоге.

Рисунок 2 – Инструмент macOS Secure-Websocket HVNC на российском форуме по киберпреступности

За пожизненную плату в 60 000 долларов исполнитель угроз предоставит вам вредоносный инструмент, который поддерживает сохранение, запускается без запроса какого-либо разрешения от пользователя, имеет обратную оболочку плюс удаленный файловый менеджер и был протестирован на широком спектре версий macOS от 10 до 13.2.

Помимо цены в 60 000 долларов, threat actor предлагает дополнение стоимостью 20 000 долларов, которое добавит в арсенал больше вредоносных возможностей.

Так что же такое HVNC, спросите вы себя, вероятно? HVNC расшифровывается как “Скрытые виртуальные сетевые вычисления”. Это тип техники, используемой киберпреступниками для получения несанкционированного доступа к компьютеру жертвы.

Виртуальные сетевые вычисления (VNC) - это законная технология, которая позволяет пользователям удаленно управлять другим компьютером по сети. Она обычно используется для удаленной технической поддержки или доступа к компьютеру из другого местоположения. В этом случае пользователь может четко видеть на своем экране, что рабочей станцией управляет кто-то другой, и полностью осведомлен о том, какие действия выполняются третьей стороной.

Однако HVNC является вредоносной разновидностью этой технологии, используемой в неблаговидных целях. Используя скрытый VNC, злоумышленник может получить контроль над компьютером жертвы без ее ведома. Это означает, что пользователь совершенно не подозревает о существовании злоумышленника, который создал новый сеанс рабочего стола и просто молча присоединился к их компьютеру.

Рисунок 3 – Полное техническое описание, составленное исполнителем угрозы ‘RastaFarEye’

Guardz CIR сопоставил ключевые характеристики HVNC:

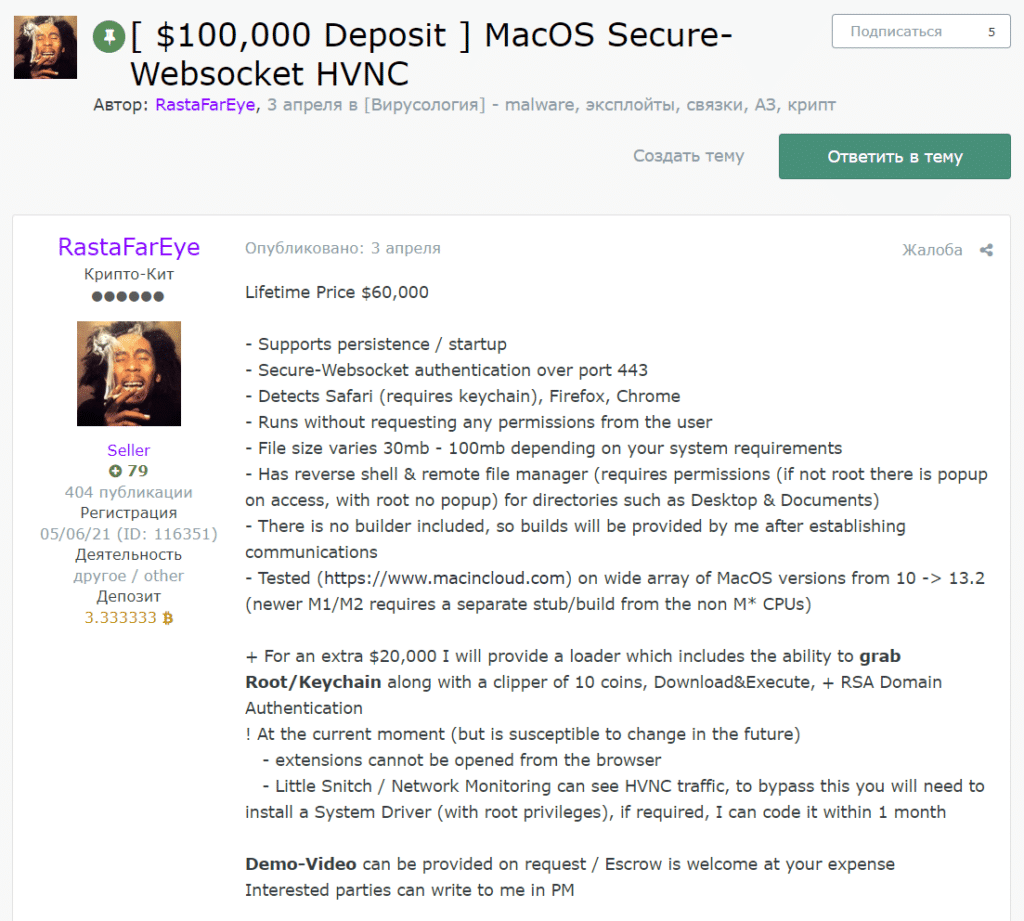

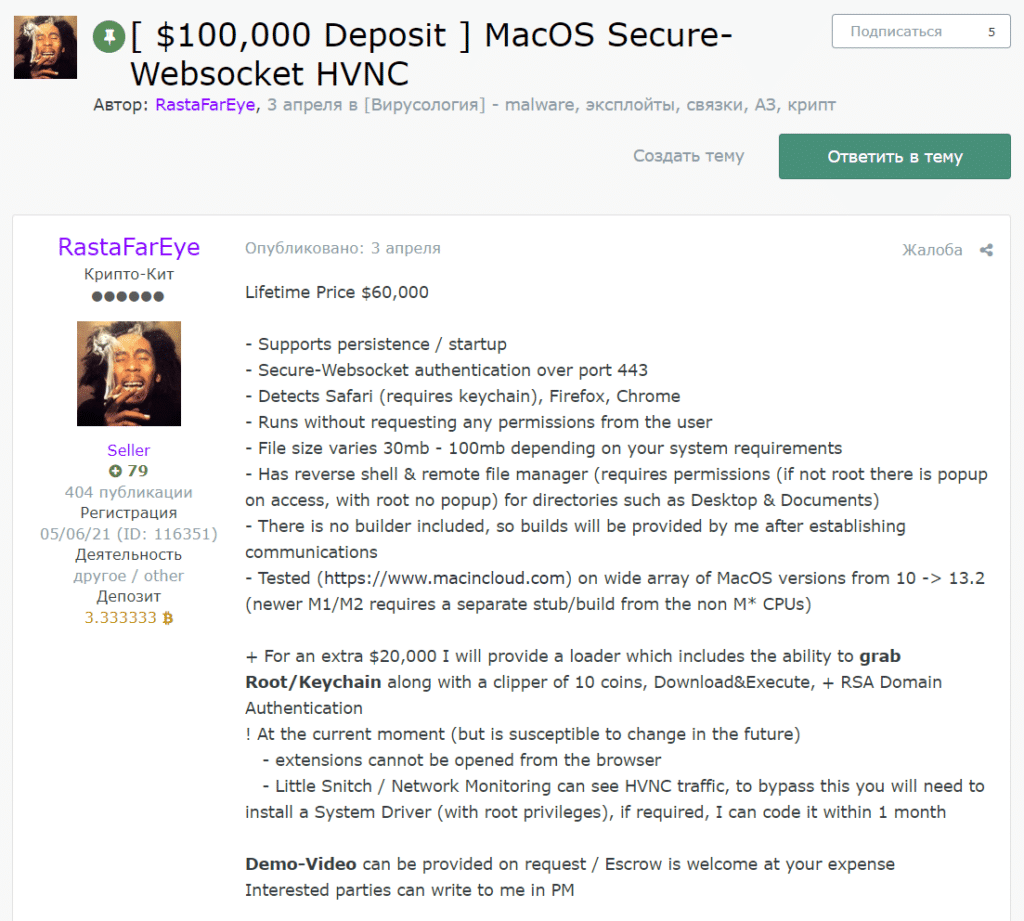

HVNC обычно распространяется с помощью различных векторов атак, включая вложения электронной почты, вредоносные веб-сайты или наборы эксплойтов. После установки в системе жертвы программа устанавливает соединение с командно-контрольным сервером злоумышленника, позволяя киберпреступнику взаимодействовать со скомпрометированным устройством. Также похоже, что этот инструмент постоянно разрабатывался с момента его первоначального предложения в апреле 2023 года. 13 июля 2023 года исполнитель угроз опубликовал последующее сообщение, в котором говорится, что инструмент претерпел некоторые технологические обновления.

Рисунок 4 – Последующее сообщение с новыми функциями

Let’s talk about “RastaFarEye”

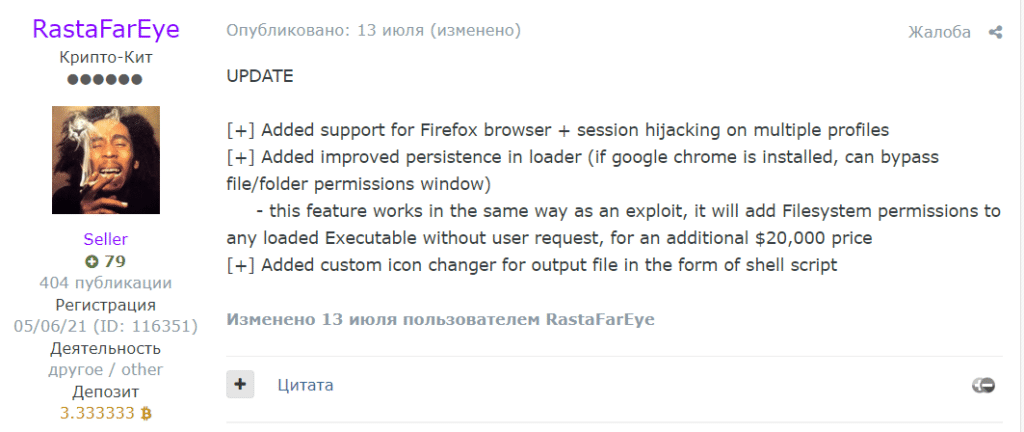

RastaFarEye, an active member since May 2021 on the notorious Russian cybercrime forum, already has a track record of significant malicious activity. He has already developed a variant of HVNC for Windows OS, cryptocurrency targeting malicious software, and offers EV (Extended Validation) certificate creation services.

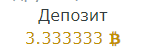

Рисунок 5 – Профиль “RastaFarEye” и статус “Продавец”

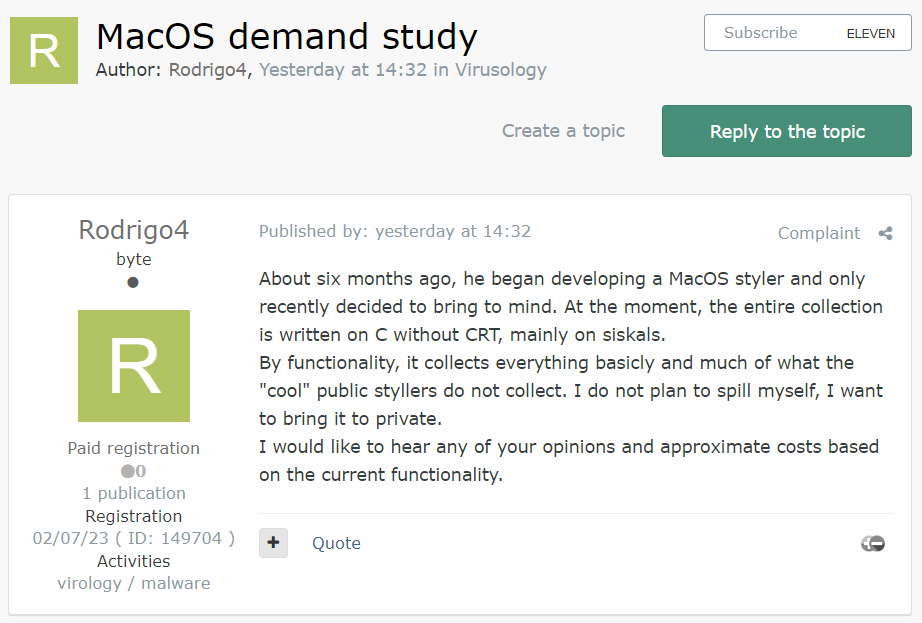

Рисунок 6 – Депозит “Растафарей” (Депозит на русском языке) в размере 3,33 BTC (100 000 долларов)

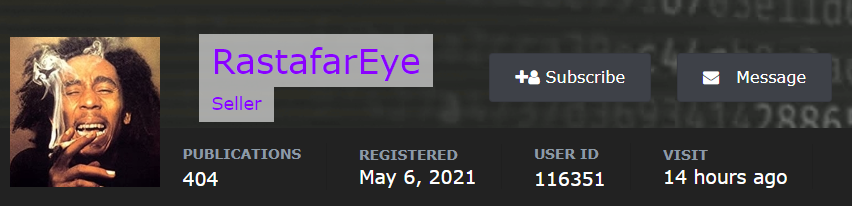

У Растафарея не только статус “Продавца” - достижение, требующее одобрения администрации форума underground, но и добросовестный депозит в размере 100 000 долларов.

Депозит в размере 100 000 долларов (что равно 3,33 биткойнам) помогает другим киберпреступникам понять, что человек, стоящий за этим профилем, является известным актером. Эти деньги хранятся на депозитном счете администрации форума в качестве своего рода подпольной страховки на случай, если предлагаемый продукт не соответствует описанию в оригинальном сообщении.

Субъект угрозы, который вносит такие деньги, должен быть уверен, что он продает первоклассное вредоносное ПО. В противном случае администратор имеет право списать средства с его / ее депозита в качестве компенсации.

Сочетание “растафарейского” фона на форуме в сочетании с деньгами, которые он хранит в качестве депозита, только подчеркивает, что эта угроза реальна.

Рост киберугроз: что это значит для пользователей macOS?

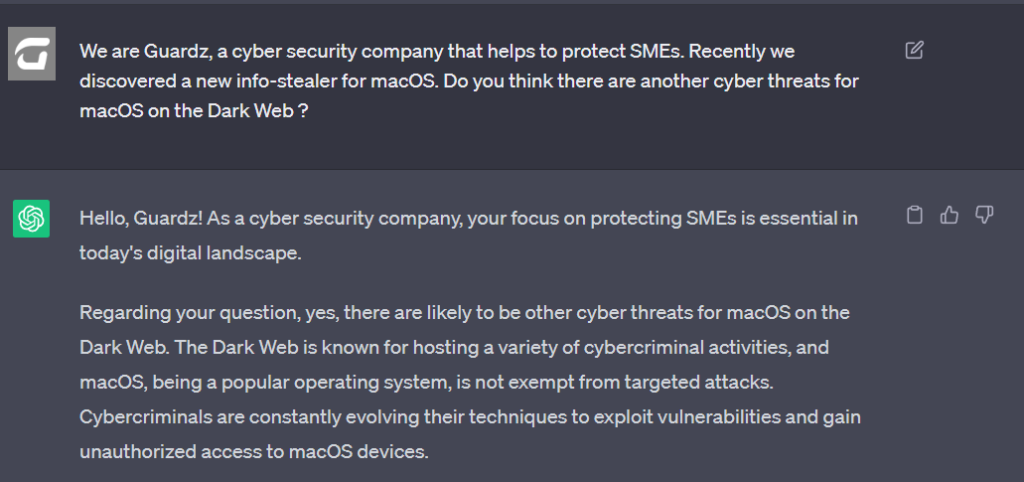

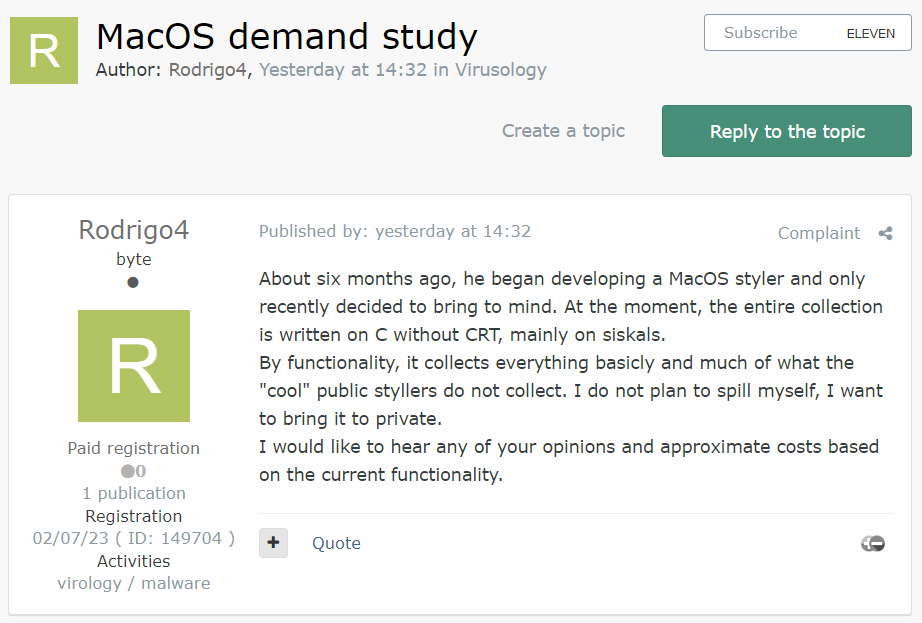

Похоже, что тема, связанная с macOS, представляет интерес для других участников форума по киберпреступности. Не далее как 20 июля 2023 года свежеиспеченный исполнитель угроз “Rodrigo 4” открыл тему (первоначально на русском языке) с названием “Тематическое исследование спроса на macOS”.

Он поделился, что в течение последних 6 месяцев он работал над своей версией вредоносного ПО macOS information stealer и готов предложить это частным пользователям.

Еще предстоит выяснить, сколько других участников угрозы остаются в неведении, работая над разработкой вредоносного ПО для устройств macOS. Тем временем Guardz продолжит следить за этой темой и делиться результатами с сообществом кибербезопасности.

Рисунок 7 – Доказательства появления новых вредоносных программ, ориентированных на macOS

Краткие сведения

Как и в случае с другими инструментами удаленного доступа и вредоносными программами, защита от HVNC предполагает применение надежных мер кибербезопасности. Guardz здесь, чтобы ознакомить вас с последними данными закрытых сообществ киберпреступников и пролить свет на возникающие угрозы.

Мы узнали, что с помощью скрытых виртуальных сетевых вычислений (HVNC) можно управлять машиной без ведома жертвы. Это известный вредоносный модуль, нацеленный на устройства с ОС Windows, но теперь мы видим, что происходит также переход на компьютеры macOS.

Компьютеры и устройства Mac широко используются малыми и средними предприятиями из-за их репутации в области безопасности и удобства использования. Как надежные поставщики услуг безопасности, все MSP обязаны быть в курсе этих новых угроз и обеспечивать безопасность устройств Mac своих клиентов.

Хотя исторически компьютеры Mac были менее уязвимы для киберпреступников, сейчас злоумышленники разрабатывают все больше вредоносных программ для macOS. Исследователи Guardz считают, что такого рода инструмент может быть интегрирован в различные сервисы по борьбе с киберпреступностью “Атака как услуга”, доступные на подпольных форумах. Игнорирование уязвимостей macOS подвергает МСП риску сбоя в работе, кражи интеллектуальной собственности и финансовых потерь.

Функция внесения депозита на подпольных форумах позволяет киберпреступникам переводить деньги на депозитный счет. Это используется как мера добросовестности со стороны субъекта угрозы, чтобы доказать другим пользователям, что он предлагает продукты высокого уровня.

Мы также увидели, что появился ранее неизвестный киберпреступник, который всего несколько дней назад вышел из "стелса" и заявил, что последние полгода работал над вредоносным ПО, связанным с macOS.

Наконец, информирование пользователей о рисках открытия подозрительных вложений электронной почты или загрузки файлов из ненадежных источников имеет решающее значение для предотвращения заражений HVNC.

Следите за нашими следующими публикациями в блоге, чтобы быть в курсе всего, что происходит в Dark Web, и того, как Guardz использует эту информацию для повышения безопасности малого и среднего бизнеса.

(c) https://guardz.com/blog/the-massive-macos-threats-trending-in-the-dark-web/

В этом последующем сообщении команда Guardz CIR (Cyber Intelligence Research) решила использовать возможности искусственного интеллекта, подобно тому, как мы это делаем в нашей службе защиты от фишинга, и мы спросили ChatGPT о дополнительных угрозах mac-OS, которые скрываются где-то в Dark Web.

Рисунок 1 – Искусственный интеллект в анализе угроз

Воодушевленные ответом, наши исследователи углубились в глубины подполья киберпреступности, чтобы проверить достоверность этой зацепки.

В этой статье мы рассмотрим дополнительные данные, связанные с macOS, последние разработки, обнаруженные нашей командой, и передовые тактики взлома, которые киберпреступники используют для атак на устройства Mac, принадлежащие сотрудникам малого и среднего бизнеса. Кроме того, мы разъясним, что означает “депозит” на форуме по киберпреступности и как это связано с нашим текущим обсуждением.

Наша миссия - предоставить специалистам по безопасности MSP и владельцам малого и среднего бизнеса легкодоступную киберразведку для усиления их защиты от кибербезопасности.

Поскольку киберугрозы продолжают значительно расширяться и усложняться, возрастает потребность в своевременной информации об угрозах и обучении безопасности. Мы стремимся к тому, чтобы это последнее исследование наших передовых аналитиков просветило и расширило возможности нашей аудитории.

Обзор инструмента macOS HVNC

Отказ от ответственности: Ни при каких обстоятельствах мы не приобретаем товары или услуги на Dark Web marketplaces, а также не продвигаем и не помогаем другим лицам заниматься киберпреступной деятельностью. Наш метод исследования разработан исключительно для предоставления информации об угрозах и оказания помощи организациям в улучшении их положения в области кибербезопасности и повышении осведомленности.

Команда Guardz CIR изучила известный российский форум по киберпреступности “Эксплойт”. Наша команда обнаружила еще один инструмент, доступный с апреля 2023 года, специально предназначенный для устройств macOS, принадлежащих малым и средним предприятиям. Примечательно, что в названии присутствует своеобразный префикс “Депозит в размере 100 000 долларов”, о чем наша команда подробнее расскажет в этом сообщении в блоге.

Рисунок 2 – Инструмент macOS Secure-Websocket HVNC на российском форуме по киберпреступности

За пожизненную плату в 60 000 долларов исполнитель угроз предоставит вам вредоносный инструмент, который поддерживает сохранение, запускается без запроса какого-либо разрешения от пользователя, имеет обратную оболочку плюс удаленный файловый менеджер и был протестирован на широком спектре версий macOS от 10 до 13.2.

Помимо цены в 60 000 долларов, threat actor предлагает дополнение стоимостью 20 000 долларов, которое добавит в арсенал больше вредоносных возможностей.

Так что же такое HVNC, спросите вы себя, вероятно? HVNC расшифровывается как “Скрытые виртуальные сетевые вычисления”. Это тип техники, используемой киберпреступниками для получения несанкционированного доступа к компьютеру жертвы.

Виртуальные сетевые вычисления (VNC) - это законная технология, которая позволяет пользователям удаленно управлять другим компьютером по сети. Она обычно используется для удаленной технической поддержки или доступа к компьютеру из другого местоположения. В этом случае пользователь может четко видеть на своем экране, что рабочей станцией управляет кто-то другой, и полностью осведомлен о том, какие действия выполняются третьей стороной.

Однако HVNC является вредоносной разновидностью этой технологии, используемой в неблаговидных целях. Используя скрытый VNC, злоумышленник может получить контроль над компьютером жертвы без ее ведома. Это означает, что пользователь совершенно не подозревает о существовании злоумышленника, который создал новый сеанс рабочего стола и просто молча присоединился к их компьютеру.

Рисунок 3 – Полное техническое описание, составленное исполнителем угрозы ‘RastaFarEye’

Guardz CIR сопоставил ключевые характеристики HVNC:

- Скрытая работа: HVNC разработан для работы в скрытом режиме, что затрудняет для малых и средних предприятий обнаружение его присутствия в своей системе. Эта скрытая операция позволяет киберпреступникам поддерживать доступ, не вызывая подозрений.

- Стойкость: HVNC часто включает механизмы, гарантирующие, что он остается активным даже после перезагрузки системы или попыток его удаления.

- Кража данных: Основной целью HVNC является кража конфиденциальной информации с компьютера сотрудника, такой как учетные данные для входа, личные данные, финансовая информация или другие ценные данные.

- Дистанционное управление: HVNC позволяет киберпреступникам управлять компьютерами удаленно, предоставляя им полный доступ к системе.

HVNC обычно распространяется с помощью различных векторов атак, включая вложения электронной почты, вредоносные веб-сайты или наборы эксплойтов. После установки в системе жертвы программа устанавливает соединение с командно-контрольным сервером злоумышленника, позволяя киберпреступнику взаимодействовать со скомпрометированным устройством. Также похоже, что этот инструмент постоянно разрабатывался с момента его первоначального предложения в апреле 2023 года. 13 июля 2023 года исполнитель угроз опубликовал последующее сообщение, в котором говорится, что инструмент претерпел некоторые технологические обновления.

Рисунок 4 – Последующее сообщение с новыми функциями

Let’s talk about “RastaFarEye”

RastaFarEye, an active member since May 2021 on the notorious Russian cybercrime forum, already has a track record of significant malicious activity. He has already developed a variant of HVNC for Windows OS, cryptocurrency targeting malicious software, and offers EV (Extended Validation) certificate creation services.

Рисунок 5 – Профиль “RastaFarEye” и статус “Продавец”

Рисунок 6 – Депозит “Растафарей” (Депозит на русском языке) в размере 3,33 BTC (100 000 долларов)

У Растафарея не только статус “Продавца” - достижение, требующее одобрения администрации форума underground, но и добросовестный депозит в размере 100 000 долларов.

Депозит в размере 100 000 долларов (что равно 3,33 биткойнам) помогает другим киберпреступникам понять, что человек, стоящий за этим профилем, является известным актером. Эти деньги хранятся на депозитном счете администрации форума в качестве своего рода подпольной страховки на случай, если предлагаемый продукт не соответствует описанию в оригинальном сообщении.

Субъект угрозы, который вносит такие деньги, должен быть уверен, что он продает первоклассное вредоносное ПО. В противном случае администратор имеет право списать средства с его / ее депозита в качестве компенсации.

Сочетание “растафарейского” фона на форуме в сочетании с деньгами, которые он хранит в качестве депозита, только подчеркивает, что эта угроза реальна.

Рост киберугроз: что это значит для пользователей macOS?

Похоже, что тема, связанная с macOS, представляет интерес для других участников форума по киберпреступности. Не далее как 20 июля 2023 года свежеиспеченный исполнитель угроз “Rodrigo 4” открыл тему (первоначально на русском языке) с названием “Тематическое исследование спроса на macOS”.

Он поделился, что в течение последних 6 месяцев он работал над своей версией вредоносного ПО macOS information stealer и готов предложить это частным пользователям.

Еще предстоит выяснить, сколько других участников угрозы остаются в неведении, работая над разработкой вредоносного ПО для устройств macOS. Тем временем Guardz продолжит следить за этой темой и делиться результатами с сообществом кибербезопасности.

Рисунок 7 – Доказательства появления новых вредоносных программ, ориентированных на macOS

Краткие сведения

Как и в случае с другими инструментами удаленного доступа и вредоносными программами, защита от HVNC предполагает применение надежных мер кибербезопасности. Guardz здесь, чтобы ознакомить вас с последними данными закрытых сообществ киберпреступников и пролить свет на возникающие угрозы.

Мы узнали, что с помощью скрытых виртуальных сетевых вычислений (HVNC) можно управлять машиной без ведома жертвы. Это известный вредоносный модуль, нацеленный на устройства с ОС Windows, но теперь мы видим, что происходит также переход на компьютеры macOS.

Компьютеры и устройства Mac широко используются малыми и средними предприятиями из-за их репутации в области безопасности и удобства использования. Как надежные поставщики услуг безопасности, все MSP обязаны быть в курсе этих новых угроз и обеспечивать безопасность устройств Mac своих клиентов.

Хотя исторически компьютеры Mac были менее уязвимы для киберпреступников, сейчас злоумышленники разрабатывают все больше вредоносных программ для macOS. Исследователи Guardz считают, что такого рода инструмент может быть интегрирован в различные сервисы по борьбе с киберпреступностью “Атака как услуга”, доступные на подпольных форумах. Игнорирование уязвимостей macOS подвергает МСП риску сбоя в работе, кражи интеллектуальной собственности и финансовых потерь.

Функция внесения депозита на подпольных форумах позволяет киберпреступникам переводить деньги на депозитный счет. Это используется как мера добросовестности со стороны субъекта угрозы, чтобы доказать другим пользователям, что он предлагает продукты высокого уровня.

Мы также увидели, что появился ранее неизвестный киберпреступник, который всего несколько дней назад вышел из "стелса" и заявил, что последние полгода работал над вредоносным ПО, связанным с macOS.

Наконец, информирование пользователей о рисках открытия подозрительных вложений электронной почты или загрузки файлов из ненадежных источников имеет решающее значение для предотвращения заражений HVNC.

Следите за нашими следующими публикациями в блоге, чтобы быть в курсе всего, что происходит в Dark Web, и того, как Guardz использует эту информацию для повышения безопасности малого и среднего бизнеса.

(c) https://guardz.com/blog/the-massive-macos-threats-trending-in-the-dark-web/

Last edited: