Carding 4 Carders

Professional

Новый похититель информации под названием ExelaStealer стал последним участником и без того переполненного рынка, наполненного различными готовыми вредоносными программами, предназначенными для захвата конфиденциальных данных из взломанных систем Windows.

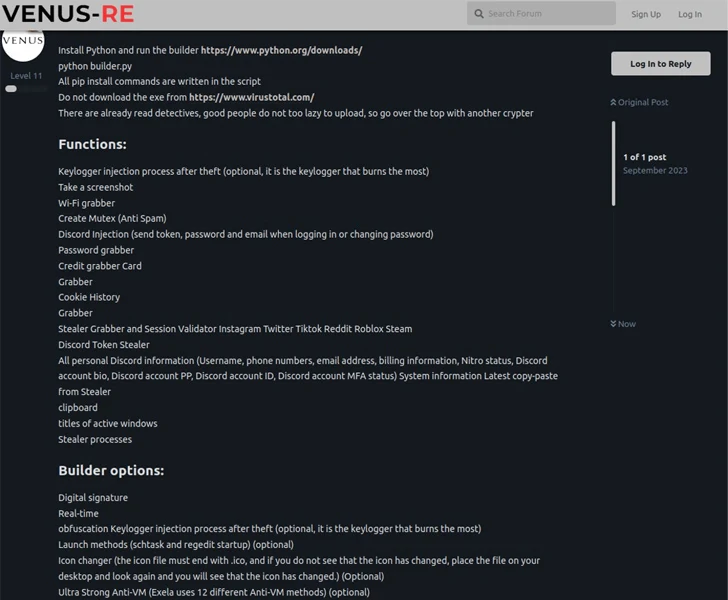

"ExelaStealer - это в основном инфостилер с открытым исходным кодом и платными настройками, доступными у исполнителя угрозы", - сказал в техническом отчете исследователь Fortinet FortiGuard Labs Джеймс Слотер.

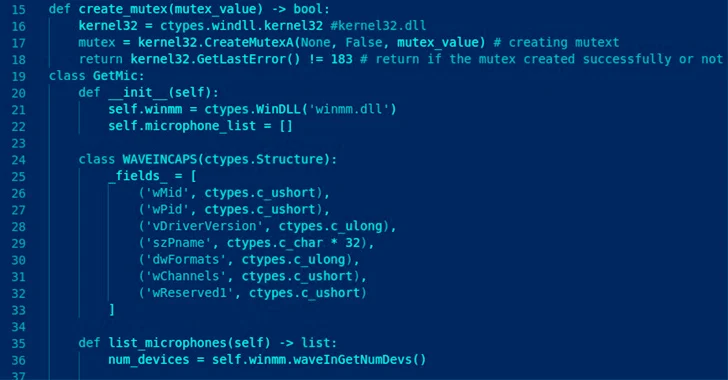

Написанный на Python и включающий поддержку JavaScript, он оснащен возможностями для перекачки паролей, токенов Discord, кредитных карт, файлов cookie и данных сеанса, нажатий клавиш, скриншотов и содержимого буфера обмена.

ExelaStealer предлагается к продаже через форумы по борьбе с киберпреступностью, а также специальный Telegram-канал, созданный его операторами, которые действуют под онлайн-псевдонимом quicaxd. Платная версия стоит 20 долларов в месяц, 45 долларов в течение трех месяцев или 120 долларов за пожизненную лицензию.

Низкая стоимость товарного вредоносного ПО делает его идеальным хакерским инструментом для новичков, эффективно снижая барьер для проведения вредоносных атак.

Двоичный файл stealer в его нынешнем виде может быть скомпилирован и упакован только в системе под управлением Windows с использованием скрипта builder на Python, который добавляет необходимые искажения исходного кода в попытке противостоять анализу.

Есть основания полагать, что ExelaStealer распространяется через исполняемый файл, который маскируется под PDF-документ, что указывает на то, что начальным вектором вторжения может быть что угодно - от фишинга до водопоев.

При запуске бинарного файла отображается документ–приманка – турецкое свидетельство о регистрации автомобиля Dacia Duster - при скрытой активации похитителя в фоновом режиме.

"Данные стали ценной валютой, и из-за этого попытки их сбора, скорее всего, никогда не прекратятся", - сказал Слотер.

"Вредоносная программа Infostealer удаляет данные, принадлежащие корпорациям и частным лицам, которые могут быть использованы для шантажа, шпионажа или получения выкупа. Несмотря на количество продавцов информации в дикой природе, ExelaStealer показывает, что еще есть место для появления новых игроков и завоевания популярности."

Раскрытие произошло после того, как Касперский раскрыл подробности кампании, нацеленной на правительство, правоохранительные органы и некоммерческие организации с целью одновременного использования нескольких скриптов и исполняемых файлов для майнинга криптовалют, кражи данных с помощью кейлоггеров и получения черного доступа к системам.

"Сектор B2B остается привлекательным для киберпреступников, которые стремятся использовать его ресурсы в целях зарабатывания денег", - заявили в российской фирме по кибербезопасности, отметив, что большинство атак были направлены на организации в России, Саудовской Аравии, Вьетнаме, Бразилии, Румынии, США, Индии, Марокко и Греции.

Ранее на этой неделе службы кибербезопасности и разведки США опубликовали совместную рекомендацию, в которой описываются методы фишинга, которые злоумышленники обычно используют для получения учетных данных для входа в систему и развертывания вредоносного ПО, а также их попытки выдать себя за надежный источник для достижения своих целей.