Lord777

Professional

- Messages

- 2,577

- Reaction score

- 1,556

- Points

- 113

В эпоху цифровых технологий покупки онлайн стали образом жизни для многих людей. Однако с удобством покупок онлайн возникает риск киберпреступности. Одной из таких угроз является Magecart, тип атаки, которая нацелена на онлайн-компании и крадет конфиденциальную информацию о кредитных картах у их клиентов. В этой статье мы рассмотрим, что такое Magecart, как это работает и, самое главное, как вы можете защитить свой бизнес от этой опасной угрозы.

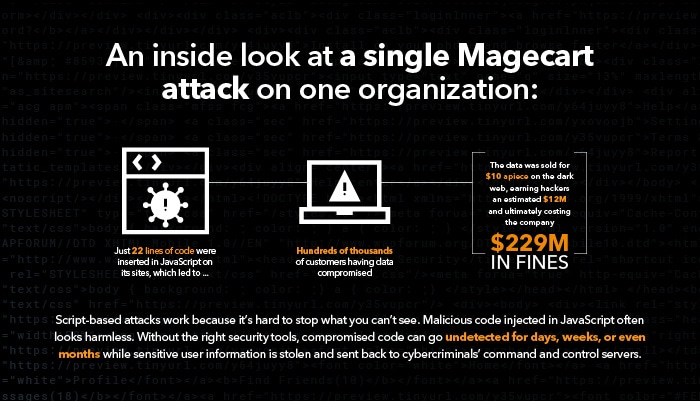

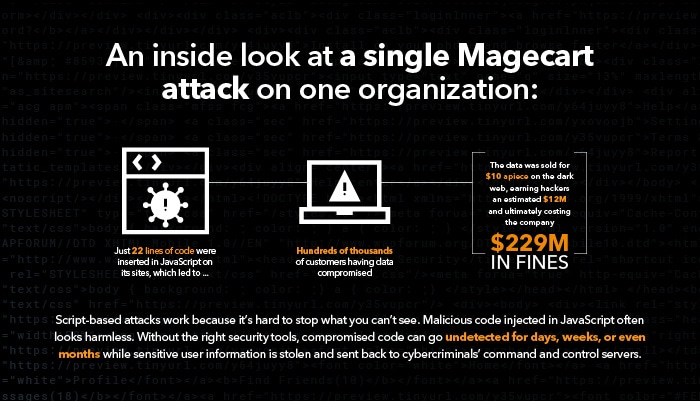

Атаки Magecart трудно обнаружить, потому что они происходят в браузере, а вредоносный код часто скрыт в законном коде на веб-сайте продавца. Эти атаки выполняются на стороне клиента и не могут быть обнаружены обычными методологиями веб-безопасности, такими как брандмауэры веб-приложений (WAF). В результате атаки Magecart могут оставаться незамеченными в течение длительного времени, и клиенты могут неосознанно вводить данные своей кредитной карты на взломанный веб-сайт, подвергая риску свою конфиденциальную информацию.

Проникновение — злоумышленник получает доступ к веб-сайту продавца различными способами, такими как использование уязвимостей скриптов на веб-сайте для внедрения вредоносного кода или нацеливание на сторонних поставщиков посредством атак по цепочке поставок.

Внедрение — Злоумышленники продолжают совершенствовать методы внедрения, чтобы украсть конфиденциальную информацию и избежать обнаружения. Примеры методов включают:

Осознайте риски, связанные со сторонними организациями: Ведите инвентаризацию всех сторонних ресурсов, существующих на вашем веб-сайте, с документированными факторами риска. Убедитесь, что каждый код регулярно проверяется поставщиками на наличие уязвимостей.

Поддерживайте программное обеспечение в актуальном состоянии: Убедитесь, что все программное обеспечение, используемое на вашем веб-сайте, включая системы управления контентом и программное обеспечение для обработки платежей, обновлено последними исправлениями безопасности.

Доступность на стороне клиента: Многие организации создают список доверенных доменов для запуска на своем веб-сайте с помощью политики безопасности контента (CSP). Хотя CSP эффективно блокируют неавторизованные скрипты, они требуют постоянного обслуживания и сами не защищают от атак, которые происходят из надежных источников. Внедрение решения, которое отслеживает и обеспечивает видимость поведения скрипта любого источника, выполняемого в браузере, имеет решающее значение для идентификации и защиты от атаки.

Что такое Magecart?

Magecart, вдохновленный платформой электронной коммерции Magento, представляет собой разновидность кибератаки, нацеленной на онлайн-бизнес с целью кражи конфиденциальной информации, включая данные платежных карт. Эти атаки представляют собой форму веб-скимминга и происходят от хакерской группы Magecart, которая начала свою деятельность в 2015 году, нацелившись на несколько известных мировых брендов. Используя сторонние уязвимости в электронной коммерции и других платформах электронных услуг, злоумышленник может внедрить вредоносный код на платежные страницы онлайн-магазина в браузере, чтобы просмотреть информацию. Затем этот код фиксирует данные платежной карты, введенные посетителем сайта в процессе оформления заказа, и отправляет их на домен, контролируемый злоумышленником, для сбора урожая.Атаки Magecart трудно обнаружить, потому что они происходят в браузере, а вредоносный код часто скрыт в законном коде на веб-сайте продавца. Эти атаки выполняются на стороне клиента и не могут быть обнаружены обычными методологиями веб-безопасности, такими как брандмауэры веб-приложений (WAF). В результате атаки Magecart могут оставаться незамеченными в течение длительного времени, и клиенты могут неосознанно вводить данные своей кредитной карты на взломанный веб-сайт, подвергая риску свою конфиденциальную информацию.

Как работает Magecart?

Массовые и целенаправленные атаки Magecart осуществляются несколькими способами, но обычно включают три основных этапа:Проникновение — злоумышленник получает доступ к веб-сайту продавца различными способами, такими как использование уязвимостей скриптов на веб-сайте для внедрения вредоносного кода или нацеливание на сторонних поставщиков посредством атак по цепочке поставок.

Внедрение — Злоумышленники продолжают совершенствовать методы внедрения, чтобы украсть конфиденциальную информацию и избежать обнаружения. Примеры методов включают:

- Прямое внедрение вредоносного кода на конфиденциальные платежные страницы сайта бренда для получения информации в цифровом виде

- Создание поддельных платежных форм непосредственно на реальном сайте бренда путем внедрения кода или модификации

- Перенаправление пользователей для совершения транзакций на мошеннических сайтах с похожими URL

- Маскировка кода известного стороннего поставщика, такого как Google Tag Manager

Как защитить свой бизнес от magecart

Защита вашего бизнеса от атак Magecart требует многоуровневого подхода. Вот несколько шагов, которые вы можете предпринять, чтобы защитить свой веб-сайт и заручиться доверием клиентов:Осознайте риски, связанные со сторонними организациями: Ведите инвентаризацию всех сторонних ресурсов, существующих на вашем веб-сайте, с документированными факторами риска. Убедитесь, что каждый код регулярно проверяется поставщиками на наличие уязвимостей.

Поддерживайте программное обеспечение в актуальном состоянии: Убедитесь, что все программное обеспечение, используемое на вашем веб-сайте, включая системы управления контентом и программное обеспечение для обработки платежей, обновлено последними исправлениями безопасности.

Доступность на стороне клиента: Многие организации создают список доверенных доменов для запуска на своем веб-сайте с помощью политики безопасности контента (CSP). Хотя CSP эффективно блокируют неавторизованные скрипты, они требуют постоянного обслуживания и сами не защищают от атак, которые происходят из надежных источников. Внедрение решения, которое отслеживает и обеспечивает видимость поведения скрипта любого источника, выполняемого в браузере, имеет решающее значение для идентификации и защиты от атаки.