Mutt

Professional

- Messages

- 1,458

- Reaction score

- 1,280

- Points

- 113

Содержание статьи

Значение DDoS: что такое DDoS?

Распределенные атаки типа «отказ в обслуживании» (DDoS) являются подклассом атак типа «отказ в обслуживании» (DoS). DDoS-атака включает в себя несколько подключенных онлайн-устройств, известных под общим названием ботнет, которые используются для перегрузки целевого веб-сайта поддельным трафиком.

В отличие от других видов кибератак, DDoS-атаки не пытаются нарушить периметр вашей безопасности. Скорее, DDoS-атака направлена на то, чтобы сделать ваш веб-сайт и серверы недоступными для законных пользователей. DDoS также может использоваться в качестве дымовой завесы для других злонамеренных действий и для отключения устройств безопасности, нарушая периметр безопасности цели.

Успешная распределенная атака типа «отказ в обслуживании» - это очень заметное событие, затрагивающее всю базу пользователей в сети. Это делает его популярным оружием хактивистов, кибервандалов, вымогателей и всех, кто хочет заявить о своей правоте или отстоять дело.

DDoS-атаки могут происходить короткими сериями или повторяться, но в любом случае воздействие на веб-сайт или бизнес может длиться дни, недели и даже месяцы, пока организация пытается восстановиться. Это может сделать DDoS чрезвычайно разрушительным для любой онлайн-организации. Среди прочего, DDoS-атаки могут привести к потере доходов, подорвать доверие потребителей, вынудить компании тратить целые состояния на компенсации и нанести долгосрочный ущерб репутации.

DoS против DDoS

Различия между регулярными и распределенными атаками отказа в обслуживании существенны. В DoS-атаке злоумышленник использует одно подключение к Интернету, чтобы либо использовать уязвимость программного обеспечения, либо наводнить цель поддельными запросами - обычно в попытке исчерпать ресурсы сервера (например, RAM и CPU).

С другой стороны, распределенные атаки типа «отказ в обслуживании» (DDoS) запускаются с нескольких подключенных устройств, распределенных по Интернету. Эти заграждения с участием нескольких человек и нескольких устройств, как правило, труднее отклонить, в основном из-за огромного количества задействованных устройств. В отличие от DoS-атак с одним источником, DDoS-атаки, как правило, нацелены на сетевую инфраструктуру в попытке перенасыщать ее огромными объемами трафика.

DDoS-атаки также различаются по способу проведения. В общих чертах, атаки типа «отказ в обслуживании» запускаются с использованием самодельных скриптов или инструментов DoS (например, Low Orbit Ion Canon), в то время как DDoS-атаки запускаются из ботнетов - больших кластеров подключенных устройств (например, мобильных телефонов, ПК или маршрутизаторов), зараженных вредоносным ПО, которое позволяет злоумышленнику удаленно управлять.

DDoS-ботнеты: проведение масштабных атак

Ботнет представляет собой набор угнанных подключенных устройств, используемых для кибер-атак, которые управляются дистанционно из центра Command & Control (C & C). Обычно к ним относятся персональные компьютеры, мобильные телефоны, незащищенные устройства Интернета вещей и даже ресурсы из общедоступных облачных сервисов. Злоумышленники используют вредоносные программы и другие методы для взлома устройства, превращая его в «зомби» в ботнете злоумышленника.

Ботнеты позволяют злоумышленникам проводить DDoS-атаки, используя мощность многих машин и скрывая источник трафика. Поскольку трафик распределяется, инструментам безопасности и командам сложно обнаружить, что происходит DDoS-атака, пока не станет слишком поздно.

Чтобы узнать больше о крупномасштабной DDoS-инфраструктуре, прочтите статью о DDoS-ботнетах.

Типы DDoS-атак

DoS-атаки можно разделить на две основные категории - атаки на уровне приложений и атаки на сетевом уровне. Каждый из этих типов DDoS-атак определяет определенные параметры и поведение, используемые во время атаки, а также цель атаки.

Атаки прикладного уровня (также известные как атаки уровня 7) могут быть либо DoS-, либо DDoS-угрозами, которые стремятся перегрузить сервер, отправляя большое количество запросов, требующих ресурсоемкой обработки и обработки. Среди других векторов атак в эту категорию входят HTTP-потоки, медленные атаки (например, Slowloris или RUDY) и атаки DNS-запросов.

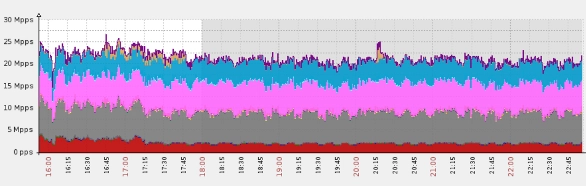

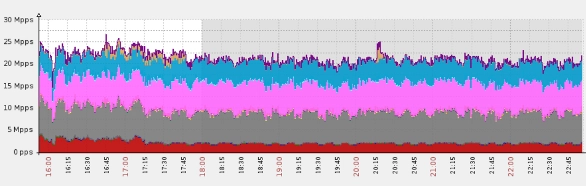

Игровой веб-сайт подвергся массовому наводнению DNS, пиковая скорость которого составила более 25 миллионов пакетов в секунду.

Размер атак на уровне приложений обычно измеряется в запросах в секунду (RPS), при этом требуется не более 50–100 RPS, чтобы вывести из строя большинство веб-сайтов среднего размера.

Атаки сетевого уровня (также известные как атаки уровня 3–4) почти всегда представляют собой атаки DDoS, настроенные для закупоривания «конвейеров», соединяющих вашу сеть. К векторам атак в этой категории относятся UDP-флуд , SYN-флуд, атаки с усилением NTP и DNS и многое другое.

Любой из них может быть использован для предотвращения доступа к вашим серверам, а также может привести к серьезным операционным повреждениям, таким как приостановка учетной записи и огромные сборы за превышение лимита.

DDoS-атаки почти всегда представляют собой события с высоким трафиком, которые обычно измеряются в гигабитах в секунду (Гбит / с) или пакетах в секунду (PPS). Наибольшие атаки на сетевом уровне могут превышать сотни Гбит / с; тем не менее, от 20 до 40 Гбит / с достаточно для полного отключения большинства сетевых инфраструктур.

Причины DDoSing: мотивация злоумышленников

«DDoSsing» описывает акт проведения DDoS-атаки. Атаки отказа в обслуживании инициируются отдельными лицами, предприятиями и даже национальными государствами, у каждого из которых есть собственная мотивация.

Хактивизм

Хактивисты используют DoS-атаки как средство, чтобы выразить свою критику всего, со стороны правительств и политиков, включая «большой бизнес», и текущих событий. Если хактивисты не согласны с вами, ваш сайт упадет (иначе говоря, «танго вниз»).

Менее технически подкованные, чем другие типы злоумышленников, хактивисты, как правило, используют готовые инструменты для атак на свои цели. Anonymous, пожалуй, одна из самых известных групп хактивистов. Они несут ответственность за кибератаку на ИГИЛ в феврале 2015 года после террористической атаки последнего на парижский офис Charlie Hebdo, а также за нападение на правительство Бразилии и спонсоров чемпионата мира в июне 2014 года.

Типичный способ атаки хактивистов: DoS и DDoS.

Кибервандализм

Кибервандалов часто называют «детишками со сценариями» - за то, что они полагаются на заранее подготовленные сценарии и инструменты, чтобы причинить горе своим согражданам в Интернете. Эти вандалы часто являются скучающими подростками, которые ищут прилив адреналина или стремятся выразить свой гнев или разочарование против учреждения (например, школы) или человека, который, по их мнению, обидел их. Некоторые, конечно, просто ищут внимания и уважения своих сверстников.

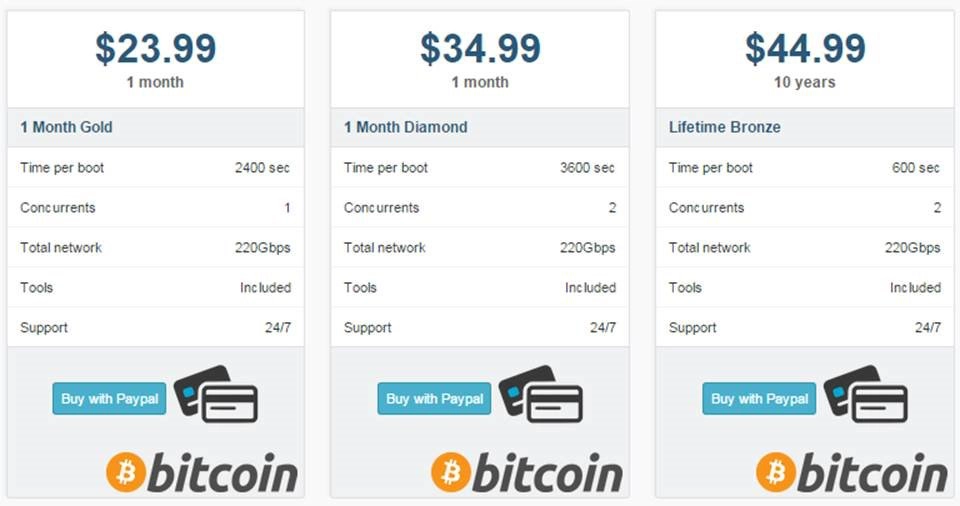

Помимо готовых инструментов и скриптов, кибервандалы также приведут к использованию сервисов DDoS-наем (также известных как ускорители или стрессеры), которые можно приобрести в Интернете всего за 19 долларов за штуку.

Вымогательство

Все более популярным мотивом для DDoS-атак является вымогательство, то есть киберпреступник требует денег в обмен на остановку (или невыполнение) разрушительной DDoS-атаки. Несколько известных онлайн-компаний-разработчиков программного обеспечения, в том числе MeetUp, Bitly, Vimeo и Basecamp, стали получать эти сообщения о DDoS-атаках, некоторые из них отключились после того, как отказались поддаться угрозам вымогателей.

Подобно кибервандализму, этот тип атаки возможен благодаря наличию служб stresser и booter.

Типичный способ нападения вымогателей: DDoS.

Деловая конкуренция

DDoS-атаки все чаще используются в качестве конкурентного бизнес-инструмента. Некоторые из этих атак предназначены для того, чтобы удержать конкурента от участия в значительном событии (например, в Киберпонедельник), в то время как другие проводятся с целью полного закрытия онлайн-бизнеса на несколько месяцев.

Так или иначе, идея состоит в том, чтобы вызвать сбой, который побудит ваших клиентов устремиться к конкурентам, а также нанесет финансовый и репутационный ущерб. Средняя стоимость DDoS-атаки для организации может составлять 40 000 долларов в час.

Атаки бизнес-вражды часто хорошо финансируются и выполняются профессиональными «наемными стрелками», которые проводят раннюю разведку и используют собственные инструменты и ресурсы для противодействия чрезвычайно агрессивным и постоянным DDoS-атакам.

Типичный метод атаки, используемый бизнес-конкурентами: DDoS.

Кибервойна

DDoS-атаки, спонсируемые государством, используются для того, чтобы заставить замолчать критику правительства и внутреннюю оппозицию, а также как средство нарушения критически важных финансовых, медицинских и инфраструктурных услуг во вражеских странах.

Эти атаки поддерживаются национальными государствами, то есть это хорошо финансируемые и организованные кампании, которые выполняются технически подкованными профессионалами.

Типичный метод нападения, используемый как кибервойна: DDoS.

Личное соперничество

DoS-атаки могут использоваться для сведения личных счетов или срыва онлайн-соревнований. Такие атаки часто происходят в контексте многопользовательских онлайн-игр, когда игроки запускают DDoS-атаки друг против друга и даже против игровых серверов, чтобы получить преимущество или избежать неминуемого поражения, «перевернув стол».

Атаки на игроков часто представляют собой DoS-атаки, выполняемые с помощью широко доступного вредоносного ПО. И наоборот, атаки на игровые серверы, скорее всего, будут DDoS-атаками, инициированными стрессерами и бустерами.

Типичный способ атаки личных соперников: DoS, DDoS.

Прочтите статью, чтобы узнать больше о DDoS-атаках в онлайн-играх.

DDoS по найму: DDoSsers, бустеры и стрессеры

Поставщики услуг DDoS по найму предлагают выполнять DDoS-атаки от имени других за плату. Эти злоумышленники известны под разными именами, включая DDoSser, загрузчики и stressers. Широкая доступность DDoS-атак по найму позволяет практически каждому проводить крупномасштабные атаки.

Одна из причин, по которой акторы могут носить определенное имя, - это выступать в качестве юридической службы. Например, специалисты по стрессам обычно заявляют, что предлагают услуги по стресс-тестированию отказоустойчивости серверов. Однако эти субъекты часто не проверяют владельца сервера, который они «тестируют», чтобы убедиться, что тесты законны.

Напротив, субъекты, которые называют себя загрузчиками и DDoS-атаками, обычно не пытаются скрыть незаконный характер своих услуг.

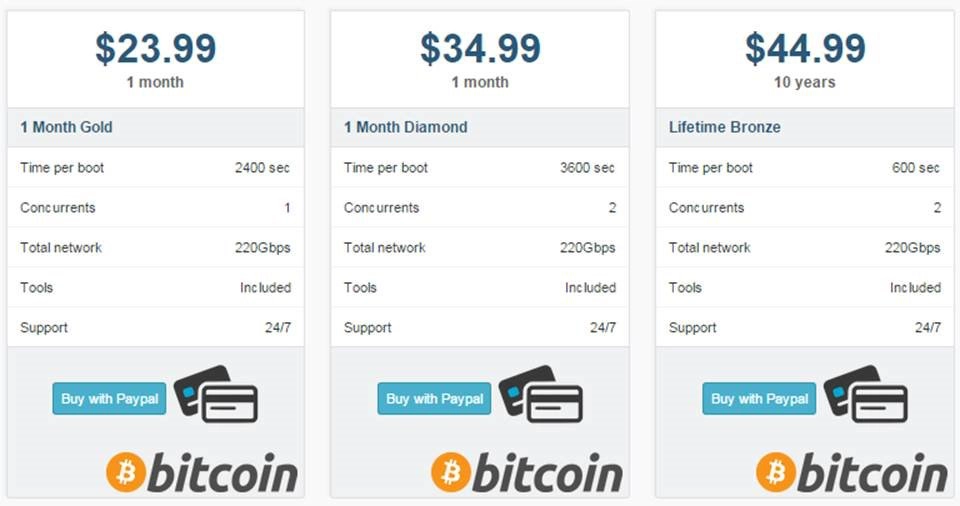

Пример рекламируемых цен и мощностей бустера

Чтобы узнать больше о типах DDoS- атак, прочтите статью о DDoS-атаках, бустерах и стрессерах.

Как остановить DDoS-атаки: Сделай сам

Вы не можете предотвратить DoS-атаки. Киберпреступники собираются атаковать. Некоторые собираются поразить свои цели, независимо от существующей защиты. Однако есть несколько профилактических мер, которые вы можете предпринять самостоятельно:

Чтобы узнать больше о подходах к защите от DDoS-атак, сделанных самостоятельно, локально и облачных служб, см. Нашу статью о том, как остановить DDoS-атаки.

Защита от DDoS-атак: как работает защита от DDoS-атак?

Первый шаг в выборе решения для защиты от DDoS-атак - оценка вашего риска. К важным основным вопросам относятся:

Если у вас есть коммерческий веб-сайт или онлайн-приложения (например, приложения SaaS, онлайн-банкинг, электронная коммерция), вам, вероятно, понадобится постоянная круглосуточная защита. С другой стороны, крупная юридическая фирма может быть больше заинтересована в защите своей инфраструктуры, включая почтовые серверы, FTP-серверы и платформы бэк-офиса, чем ее веб-сайт. Этот тип бизнеса может выбрать решение «по запросу».

Второй шаг - выбор метода развертывания. Наиболее распространенный и эффективный способ развертывания защиты от DDoS -атак по запросу для служб базовой инфраструктуры во всей подсети - это маршрутизация по протоколу пограничного шлюза (BGP). Однако это будет работать только по запросу, и вам потребуется вручную активировать решение безопасности в случае атаки.

Следовательно, если вам нужна постоянная защита от DDoS-атак для вашего веб-приложения, вам следует использовать перенаправление DNS для перенаправления всего трафика веб-сайта (HTTP / HTTPS) через сеть вашего поставщика защиты от DDoS-атак (обычно интегрированную с сетью доставки контента). . Преимущество этого решения заключается в том, что большинство CDN предлагают масштабируемость по вызову для поглощения объемных атак, в то же время минимизируя задержку и ускоряя доставку контента.

Смягчение атак на сетевом уровне

Для борьбы с атаками на сетевом уровне требуется дополнительная масштабируемость - сверх того, что может предложить ваша собственная сеть.

Следовательно, в случае нападения делается объявление BGP, чтобы гарантировать, что весь входящий трафик маршрутизируется через набор центров очистки. Каждый из них способен обрабатывать сотни Гбит / с трафика. Затем мощные серверы, расположенные в центрах очистки, будут отфильтровывать вредоносные пакеты, перенаправляя только чистый трафик на исходный сервер через туннель GRE.

Этот метод смягчения обеспечивает защиту от атак, направленных напрямую на IP, и обычно совместим со всеми типами инфраструктуры и протоколами связи (например, UDP, SMTP, FTP, VoIP).

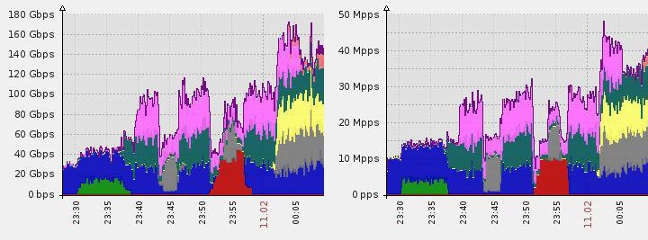

Защита от атаки с усилением NTP: 180 Гбит / с и 50 миллионов пакетов в секунду

Смягчение атак на уровне приложений

Смягчение атак на уровне приложений зависит от решений для профилирования трафика, которые могут масштабироваться по запросу, а также могут различать злонамеренных ботов и законных посетителей веб-сайта.

Для профилирования трафика передовой опыт требует эвристики на основе сигнатур и поведения в сочетании с оценкой репутации IP и прогрессивным использованием проблем безопасности (например, JS и файлов cookie).

Устранение последствий восьмидневного HTTP-флуда: 690 миллионов DDoS-запросов с 180 000 IP-адресов ботнетов

Вместе они точно отфильтровывают вредоносный трафик ботов, защищая от атак на уровне приложений без какого-либо ущерба для ваших законных посетителей.

Для того, чтобы более узнать о том, как третья сторона работы DDoS - услуг, см наши статьи по: смягчения DDoS и анти-DDoS защита

Защита от DDoS-атак

Сервисы предлагают решения для защиты от DDoS-атак, которое быстро нейтрализует крупномасштабные DDoS-атаки, не прерывая обслуживания законных пользователей. Они обеспечивают защиту веб-сайтов и веб-приложений, сетей и подсетей, серверов доменных имен (DNS) и отдельных IP-адресов.

Imperva обнаруживает и смягчает любые типы DDoS-атак, включая TCP SYN + ACK, TCP Fragment, UDP, Slowloris, Spoofing, ICMP, IGMP, HTTP Flood, Brute Force, Connection Flood, DNS Flood, NXDomain, Ping of Death, Smurf, Reflected ICMP и UDP.

Защита от DDoS-атак Imperva обеспечивает:

- Значение DDoS: что такое DDoS?

- DoS против DDoS

- DDoS-ботнеты: проведение масштабных атак

- Типы DDoS-атак

- Причины DDoSing: мотивация злоумышленников

- DDoS по найму: DDoSsers, бустеры и стрессеры

- Как остановить DDoS-атаки: Сделай сам

- Защита от DDoS-атак: как работает защита от DDoS-атак?

Значение DDoS: что такое DDoS?

Распределенные атаки типа «отказ в обслуживании» (DDoS) являются подклассом атак типа «отказ в обслуживании» (DoS). DDoS-атака включает в себя несколько подключенных онлайн-устройств, известных под общим названием ботнет, которые используются для перегрузки целевого веб-сайта поддельным трафиком.

В отличие от других видов кибератак, DDoS-атаки не пытаются нарушить периметр вашей безопасности. Скорее, DDoS-атака направлена на то, чтобы сделать ваш веб-сайт и серверы недоступными для законных пользователей. DDoS также может использоваться в качестве дымовой завесы для других злонамеренных действий и для отключения устройств безопасности, нарушая периметр безопасности цели.

Успешная распределенная атака типа «отказ в обслуживании» - это очень заметное событие, затрагивающее всю базу пользователей в сети. Это делает его популярным оружием хактивистов, кибервандалов, вымогателей и всех, кто хочет заявить о своей правоте или отстоять дело.

DDoS-атаки могут происходить короткими сериями или повторяться, но в любом случае воздействие на веб-сайт или бизнес может длиться дни, недели и даже месяцы, пока организация пытается восстановиться. Это может сделать DDoS чрезвычайно разрушительным для любой онлайн-организации. Среди прочего, DDoS-атаки могут привести к потере доходов, подорвать доверие потребителей, вынудить компании тратить целые состояния на компенсации и нанести долгосрочный ущерб репутации.

DoS против DDoS

Различия между регулярными и распределенными атаками отказа в обслуживании существенны. В DoS-атаке злоумышленник использует одно подключение к Интернету, чтобы либо использовать уязвимость программного обеспечения, либо наводнить цель поддельными запросами - обычно в попытке исчерпать ресурсы сервера (например, RAM и CPU).

С другой стороны, распределенные атаки типа «отказ в обслуживании» (DDoS) запускаются с нескольких подключенных устройств, распределенных по Интернету. Эти заграждения с участием нескольких человек и нескольких устройств, как правило, труднее отклонить, в основном из-за огромного количества задействованных устройств. В отличие от DoS-атак с одним источником, DDoS-атаки, как правило, нацелены на сетевую инфраструктуру в попытке перенасыщать ее огромными объемами трафика.

DDoS-атаки также различаются по способу проведения. В общих чертах, атаки типа «отказ в обслуживании» запускаются с использованием самодельных скриптов или инструментов DoS (например, Low Orbit Ion Canon), в то время как DDoS-атаки запускаются из ботнетов - больших кластеров подключенных устройств (например, мобильных телефонов, ПК или маршрутизаторов), зараженных вредоносным ПО, которое позволяет злоумышленнику удаленно управлять.

DDoS-ботнеты: проведение масштабных атак

Ботнет представляет собой набор угнанных подключенных устройств, используемых для кибер-атак, которые управляются дистанционно из центра Command & Control (C & C). Обычно к ним относятся персональные компьютеры, мобильные телефоны, незащищенные устройства Интернета вещей и даже ресурсы из общедоступных облачных сервисов. Злоумышленники используют вредоносные программы и другие методы для взлома устройства, превращая его в «зомби» в ботнете злоумышленника.

Ботнеты позволяют злоумышленникам проводить DDoS-атаки, используя мощность многих машин и скрывая источник трафика. Поскольку трафик распределяется, инструментам безопасности и командам сложно обнаружить, что происходит DDoS-атака, пока не станет слишком поздно.

Чтобы узнать больше о крупномасштабной DDoS-инфраструктуре, прочтите статью о DDoS-ботнетах.

Типы DDoS-атак

DoS-атаки можно разделить на две основные категории - атаки на уровне приложений и атаки на сетевом уровне. Каждый из этих типов DDoS-атак определяет определенные параметры и поведение, используемые во время атаки, а также цель атаки.

Атаки прикладного уровня (также известные как атаки уровня 7) могут быть либо DoS-, либо DDoS-угрозами, которые стремятся перегрузить сервер, отправляя большое количество запросов, требующих ресурсоемкой обработки и обработки. Среди других векторов атак в эту категорию входят HTTP-потоки, медленные атаки (например, Slowloris или RUDY) и атаки DNS-запросов.

Игровой веб-сайт подвергся массовому наводнению DNS, пиковая скорость которого составила более 25 миллионов пакетов в секунду.

Размер атак на уровне приложений обычно измеряется в запросах в секунду (RPS), при этом требуется не более 50–100 RPS, чтобы вывести из строя большинство веб-сайтов среднего размера.

Атаки сетевого уровня (также известные как атаки уровня 3–4) почти всегда представляют собой атаки DDoS, настроенные для закупоривания «конвейеров», соединяющих вашу сеть. К векторам атак в этой категории относятся UDP-флуд , SYN-флуд, атаки с усилением NTP и DNS и многое другое.

Любой из них может быть использован для предотвращения доступа к вашим серверам, а также может привести к серьезным операционным повреждениям, таким как приостановка учетной записи и огромные сборы за превышение лимита.

DDoS-атаки почти всегда представляют собой события с высоким трафиком, которые обычно измеряются в гигабитах в секунду (Гбит / с) или пакетах в секунду (PPS). Наибольшие атаки на сетевом уровне могут превышать сотни Гбит / с; тем не менее, от 20 до 40 Гбит / с достаточно для полного отключения большинства сетевых инфраструктур.

Причины DDoSing: мотивация злоумышленников

«DDoSsing» описывает акт проведения DDoS-атаки. Атаки отказа в обслуживании инициируются отдельными лицами, предприятиями и даже национальными государствами, у каждого из которых есть собственная мотивация.

Хактивизм

Хактивисты используют DoS-атаки как средство, чтобы выразить свою критику всего, со стороны правительств и политиков, включая «большой бизнес», и текущих событий. Если хактивисты не согласны с вами, ваш сайт упадет (иначе говоря, «танго вниз»).

Менее технически подкованные, чем другие типы злоумышленников, хактивисты, как правило, используют готовые инструменты для атак на свои цели. Anonymous, пожалуй, одна из самых известных групп хактивистов. Они несут ответственность за кибератаку на ИГИЛ в феврале 2015 года после террористической атаки последнего на парижский офис Charlie Hebdo, а также за нападение на правительство Бразилии и спонсоров чемпионата мира в июне 2014 года.

Типичный способ атаки хактивистов: DoS и DDoS.

Кибервандализм

Кибервандалов часто называют «детишками со сценариями» - за то, что они полагаются на заранее подготовленные сценарии и инструменты, чтобы причинить горе своим согражданам в Интернете. Эти вандалы часто являются скучающими подростками, которые ищут прилив адреналина или стремятся выразить свой гнев или разочарование против учреждения (например, школы) или человека, который, по их мнению, обидел их. Некоторые, конечно, просто ищут внимания и уважения своих сверстников.

Помимо готовых инструментов и скриптов, кибервандалы также приведут к использованию сервисов DDoS-наем (также известных как ускорители или стрессеры), которые можно приобрести в Интернете всего за 19 долларов за штуку.

Вымогательство

Все более популярным мотивом для DDoS-атак является вымогательство, то есть киберпреступник требует денег в обмен на остановку (или невыполнение) разрушительной DDoS-атаки. Несколько известных онлайн-компаний-разработчиков программного обеспечения, в том числе MeetUp, Bitly, Vimeo и Basecamp, стали получать эти сообщения о DDoS-атаках, некоторые из них отключились после того, как отказались поддаться угрозам вымогателей.

Подобно кибервандализму, этот тип атаки возможен благодаря наличию служб stresser и booter.

Типичный способ нападения вымогателей: DDoS.

Деловая конкуренция

DDoS-атаки все чаще используются в качестве конкурентного бизнес-инструмента. Некоторые из этих атак предназначены для того, чтобы удержать конкурента от участия в значительном событии (например, в Киберпонедельник), в то время как другие проводятся с целью полного закрытия онлайн-бизнеса на несколько месяцев.

Так или иначе, идея состоит в том, чтобы вызвать сбой, который побудит ваших клиентов устремиться к конкурентам, а также нанесет финансовый и репутационный ущерб. Средняя стоимость DDoS-атаки для организации может составлять 40 000 долларов в час.

Атаки бизнес-вражды часто хорошо финансируются и выполняются профессиональными «наемными стрелками», которые проводят раннюю разведку и используют собственные инструменты и ресурсы для противодействия чрезвычайно агрессивным и постоянным DDoS-атакам.

Типичный метод атаки, используемый бизнес-конкурентами: DDoS.

Кибервойна

DDoS-атаки, спонсируемые государством, используются для того, чтобы заставить замолчать критику правительства и внутреннюю оппозицию, а также как средство нарушения критически важных финансовых, медицинских и инфраструктурных услуг во вражеских странах.

Эти атаки поддерживаются национальными государствами, то есть это хорошо финансируемые и организованные кампании, которые выполняются технически подкованными профессионалами.

Типичный метод нападения, используемый как кибервойна: DDoS.

Личное соперничество

DoS-атаки могут использоваться для сведения личных счетов или срыва онлайн-соревнований. Такие атаки часто происходят в контексте многопользовательских онлайн-игр, когда игроки запускают DDoS-атаки друг против друга и даже против игровых серверов, чтобы получить преимущество или избежать неминуемого поражения, «перевернув стол».

Атаки на игроков часто представляют собой DoS-атаки, выполняемые с помощью широко доступного вредоносного ПО. И наоборот, атаки на игровые серверы, скорее всего, будут DDoS-атаками, инициированными стрессерами и бустерами.

Типичный способ атаки личных соперников: DoS, DDoS.

Прочтите статью, чтобы узнать больше о DDoS-атаках в онлайн-играх.

DDoS по найму: DDoSsers, бустеры и стрессеры

Поставщики услуг DDoS по найму предлагают выполнять DDoS-атаки от имени других за плату. Эти злоумышленники известны под разными именами, включая DDoSser, загрузчики и stressers. Широкая доступность DDoS-атак по найму позволяет практически каждому проводить крупномасштабные атаки.

Одна из причин, по которой акторы могут носить определенное имя, - это выступать в качестве юридической службы. Например, специалисты по стрессам обычно заявляют, что предлагают услуги по стресс-тестированию отказоустойчивости серверов. Однако эти субъекты часто не проверяют владельца сервера, который они «тестируют», чтобы убедиться, что тесты законны.

Напротив, субъекты, которые называют себя загрузчиками и DDoS-атаками, обычно не пытаются скрыть незаконный характер своих услуг.

Пример рекламируемых цен и мощностей бустера

Чтобы узнать больше о типах DDoS- атак, прочтите статью о DDoS-атаках, бустерах и стрессерах.

Как остановить DDoS-атаки: Сделай сам

Вы не можете предотвратить DoS-атаки. Киберпреступники собираются атаковать. Некоторые собираются поразить свои цели, независимо от существующей защиты. Однако есть несколько профилактических мер, которые вы можете предпринять самостоятельно:

- Мониторинг вашего трафика на предмет аномалий, включая необъяснимые всплески трафика и посещения с подозрительного IP-адреса и геолокации. Все это может быть признаком того, что злоумышленники проводят «пробные запуски», чтобы проверить вашу защиту, прежде чем совершить полноценную атаку. Признание того, что они есть, может помочь вам подготовиться к последующему натиску.

- Следите за социальными сетями (особенно Twitter) и общественными мусорными баками (например, Pastebin.com) на предмет угроз, разговоров и хвастовства, которые могут намекать на предстоящую атаку.

- Рассмотрите возможность использования стороннего DDoS-тестирования (т. е. тестирования на проникновение) для имитации атаки на вашу ИТ-инфраструктуру, чтобы вы могли быть готовы, когда наступит момент истины. Когда вы предпримете это, протестируйте против широкого спектра атак, а не только от тех, с которыми вы знакомы.

- Создайте план реагирования и команду быстрого реагирования, то есть определенную группу людей, чья работа заключается в минимизации последствий нападения. При планировании внедрите процедуры для групп поддержки клиентов и коммуникаций, а не только для ИТ-специалистов.

Чтобы узнать больше о подходах к защите от DDoS-атак, сделанных самостоятельно, локально и облачных служб, см. Нашу статью о том, как остановить DDoS-атаки.

Защита от DDoS-атак: как работает защита от DDoS-атак?

Первый шаг в выборе решения для защиты от DDoS-атак - оценка вашего риска. К важным основным вопросам относятся:

- Какие активы инфраструктуры нуждаются в защите?

- Каковы слабые места или единственные точки отказа?

- Что требуется, чтобы их снять?

- Как и когда вы узнаете, что на вас нацелены? Будет уже слишком поздно?

- Каковы последствия (финансовые и иные) продолжительного отключения электроэнергии?

Если у вас есть коммерческий веб-сайт или онлайн-приложения (например, приложения SaaS, онлайн-банкинг, электронная коммерция), вам, вероятно, понадобится постоянная круглосуточная защита. С другой стороны, крупная юридическая фирма может быть больше заинтересована в защите своей инфраструктуры, включая почтовые серверы, FTP-серверы и платформы бэк-офиса, чем ее веб-сайт. Этот тип бизнеса может выбрать решение «по запросу».

Второй шаг - выбор метода развертывания. Наиболее распространенный и эффективный способ развертывания защиты от DDoS -атак по запросу для служб базовой инфраструктуры во всей подсети - это маршрутизация по протоколу пограничного шлюза (BGP). Однако это будет работать только по запросу, и вам потребуется вручную активировать решение безопасности в случае атаки.

Следовательно, если вам нужна постоянная защита от DDoS-атак для вашего веб-приложения, вам следует использовать перенаправление DNS для перенаправления всего трафика веб-сайта (HTTP / HTTPS) через сеть вашего поставщика защиты от DDoS-атак (обычно интегрированную с сетью доставки контента). . Преимущество этого решения заключается в том, что большинство CDN предлагают масштабируемость по вызову для поглощения объемных атак, в то же время минимизируя задержку и ускоряя доставку контента.

Смягчение атак на сетевом уровне

Для борьбы с атаками на сетевом уровне требуется дополнительная масштабируемость - сверх того, что может предложить ваша собственная сеть.

Следовательно, в случае нападения делается объявление BGP, чтобы гарантировать, что весь входящий трафик маршрутизируется через набор центров очистки. Каждый из них способен обрабатывать сотни Гбит / с трафика. Затем мощные серверы, расположенные в центрах очистки, будут отфильтровывать вредоносные пакеты, перенаправляя только чистый трафик на исходный сервер через туннель GRE.

Этот метод смягчения обеспечивает защиту от атак, направленных напрямую на IP, и обычно совместим со всеми типами инфраструктуры и протоколами связи (например, UDP, SMTP, FTP, VoIP).

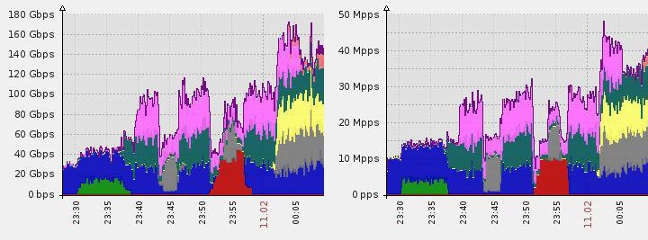

Защита от атаки с усилением NTP: 180 Гбит / с и 50 миллионов пакетов в секунду

Смягчение атак на уровне приложений

Смягчение атак на уровне приложений зависит от решений для профилирования трафика, которые могут масштабироваться по запросу, а также могут различать злонамеренных ботов и законных посетителей веб-сайта.

Для профилирования трафика передовой опыт требует эвристики на основе сигнатур и поведения в сочетании с оценкой репутации IP и прогрессивным использованием проблем безопасности (например, JS и файлов cookie).

Устранение последствий восьмидневного HTTP-флуда: 690 миллионов DDoS-запросов с 180 000 IP-адресов ботнетов

Вместе они точно отфильтровывают вредоносный трафик ботов, защищая от атак на уровне приложений без какого-либо ущерба для ваших законных посетителей.

Для того, чтобы более узнать о том, как третья сторона работы DDoS - услуг, см наши статьи по: смягчения DDoS и анти-DDoS защита

Защита от DDoS-атак

Сервисы предлагают решения для защиты от DDoS-атак, которое быстро нейтрализует крупномасштабные DDoS-атаки, не прерывая обслуживания законных пользователей. Они обеспечивают защиту веб-сайтов и веб-приложений, сетей и подсетей, серверов доменных имен (DNS) и отдельных IP-адресов.

Imperva обнаруживает и смягчает любые типы DDoS-атак, включая TCP SYN + ACK, TCP Fragment, UDP, Slowloris, Spoofing, ICMP, IGMP, HTTP Flood, Brute Force, Connection Flood, DNS Flood, NXDomain, Ping of Death, Smurf, Reflected ICMP и UDP.

Защита от DDoS-атак Imperva обеспечивает:

- Поддержка Anycast и Unicast, позволяющая автоматически обнаруживать атаки и уязвимости и реагировать на них.

- Гарантия SLA, что атаки блокируются за три секунды или меньше, что предотвращает простои и сокращает время восстановления.

- Сеть с высокой пропускной способностью, способная анализировать более 65 миллиардов пакетов в секунду.

- Интерактивные информационные панели, позволяющие видеть текущий статус, определять DDoS-атаки и понимать параметры атаки.