Mutt

Professional

- Messages

- 1,458

- Reaction score

- 1,281

- Points

- 113

Содержание статьи

Что такое классификация данных

Классификация данных помечает данные в соответствии с их типом, конфиденциальностью и ценностью для организации в случае изменения, кражи или уничтожения. Это помогает организации понять ценность своих данных, определить, подвержены ли данные риску, и внедрить средства управления для снижения рисков. Классификация данных также помогает организации соблюдать соответствующие отраслевые нормативные требования, такие как SOX, HIPAA, PCI DSS и GDPR .

Уровни конфиденциальности данных

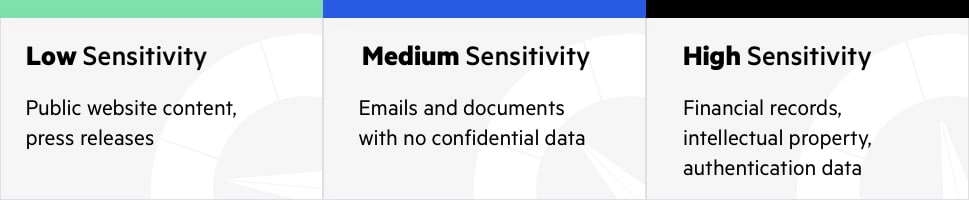

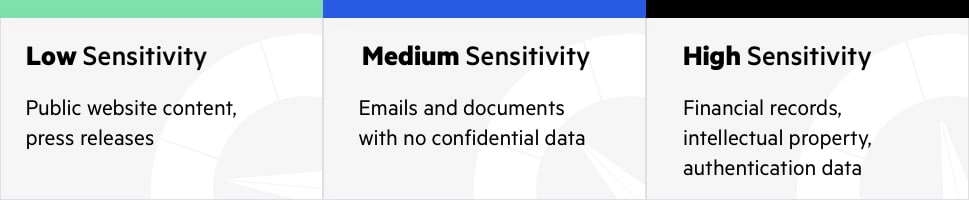

Данные классифицируются по уровню чувствительности - высокий, средний или низкий.

Чувствительность классификации данных.

Рекомендации по обеспечению конфиденциальности данных

Поскольку высокие, средние и низкие метки являются в некоторой степени общими, рекомендуется использовать метки для каждого уровня чувствительности, который имеет смысл для вашей организации. Ниже показаны две широко используемые модели.

Если база данных, файл или другой ресурс данных включает данные, которые можно классифицировать на двух разных уровнях, лучше всего классифицировать все данные на более высоком уровне.

Типы классификации данных

Классификация данных может выполняться на основе содержимого, контекста или выбора пользователя:

Состояния данных и формат данных

Два дополнительных измерения классификации данных:

Обнаружение данных

Классификация данных требует знания местоположения, объема и контекста данных. Большинство современных предприятий хранят большие объемы данных, которые могут быть распределены по нескольким репозиториям:

Связь между классификацией данных и соответствием

Классификация данных должна соответствовать соответствующим нормативным и отраслевым требованиям, которые могут потребовать классификации различных атрибутов данных. Например, Cloud Security Alliance (CSA) требует, чтобы данные и объекты данных включали тип данных, юрисдикцию происхождения и домициль, контекст, правовые ограничения, конфиденциальность и т. д. PCI DSS не требует тегов происхождения или домициля.

Создание вашей политики классификации данных

Политика классификации данных определяет, кто отвечает за классификацию данных - обычно путем определения уполномоченных по программной области (PAD), которые отвечают за классификацию данных для различных программ или организационных единиц.

Политика классификации данных должна учитывать следующие вопросы:

Политика также определяет процесс классификации данных: как часто следует проводить классификацию данных, для каких данных, какой тип классификации данных подходит для различных типов данных и какие технические средства следует использовать для классификации данных. Политика классификации данных является частью общей политики информационной безопасности, которая определяет, как защитить конфиденциальные данные.

Примеры классификации данных

Ниже приведены общие примеры данных, которые можно классифицировать по каждому уровню чувствительности.

Решения по защите данных

Система защиты обеспечивает автоматическое обнаружение и классификацию данных, которые выявляют расположение, объем и контекст данных в локальной среде и в облаке.

Помимо классификации данных, Imperva защищает ваши данные, где бы они ни находились - локально, в облаке и в гибридных средах. Он также предоставляет ИТ-отделам полную информацию о том, как осуществляется доступ к данным, как они используются и перемещаются по организации.

Наш комплексный подход основан на нескольких уровнях защиты, включая:

- Что такое классификация данных

- Уровни конфиденциальности данных

- Рекомендации по обеспечению конфиденциальности данных

- Типы классификации данных

- Состояния данных и формат данных

- Обнаружение данных

- Связь между классификацией данных и соответствием

- Создание вашей политики классификации данных

- Примеры классификации данных

Что такое классификация данных

Классификация данных помечает данные в соответствии с их типом, конфиденциальностью и ценностью для организации в случае изменения, кражи или уничтожения. Это помогает организации понять ценность своих данных, определить, подвержены ли данные риску, и внедрить средства управления для снижения рисков. Классификация данных также помогает организации соблюдать соответствующие отраслевые нормативные требования, такие как SOX, HIPAA, PCI DSS и GDPR .

Уровни конфиденциальности данных

Данные классифицируются по уровню чувствительности - высокий, средний или низкий.

- Данные высокой конфиденциальности - если они будут скомпрометированы или уничтожены в результате несанкционированной транзакции, это окажет катастрофическое воздействие на организацию или отдельных лиц. Например, финансовые записи, интеллектуальная собственность, данные аутентификации.

- Данные средней степени конфиденциальности - предназначены только для внутреннего использования, но в случае их компрометации или уничтожения не окажут катастрофического воздействия на организацию или отдельных лиц. Например, электронные письма и документы без конфиденциальных данных.

- Данные с низкой конфиденциальностью - предназначены для публичного использования. Например, контент общедоступного веб-сайта.

Чувствительность классификации данных.

Рекомендации по обеспечению конфиденциальности данных

Поскольку высокие, средние и низкие метки являются в некоторой степени общими, рекомендуется использовать метки для каждого уровня чувствительности, который имеет смысл для вашей организации. Ниже показаны две широко используемые модели.

| ЧУВСТВИТЕЛЬНОСТЬ | МОДЕЛЬ 1 | МОДЕЛЬ 2 |

| Высокая | Конфиденциально | Ограниченный |

| Средняя | Только для внутреннего пользования | Чувствительный |

| Низкая | Общественные | Неограниченный |

Типы классификации данных

Классификация данных может выполняться на основе содержимого, контекста или выбора пользователя:

- Классификация на основе содержимого - включает в себя просмотр файлов и документов и их классификацию.

- Классификация на основе контекста - включает классификацию файлов на основе метаданных, таких как приложение, создавшее файл (например, бухгалтерское программное обеспечение), лицо, создавшее документ (например, финансовый персонал), или местоположение, в котором были созданы файлы или модифицированные (например, здания финансового или юридического отдела).

- Классификация на основе пользователей - включает в себя классификацию файлов в соответствии с ручной оценкой опытного пользователя. Лица, работающие с документами, могут указать, насколько они чувствительны - они могут сделать это при создании документа, после значительного редактирования или проверки или перед публикацией документа.

Состояния данных и формат данных

Два дополнительных измерения классификации данных:

- Состояния данных - данные существуют в одном из трех состояний - в состоянии покоя, в обработке или в передаче. Независимо от состояния данные, классифицированные как конфиденциальные, должны оставаться конфиденциальными.

- Формат данных - данные могут быть как структурированными, так и неструктурированными. Структурированные данные обычно удобочитаемы и могут индексироваться. Примерами структурированных данных являются объекты базы данных и электронные таблицы. Неструктурированные данные обычно не читаются или не индексируются человеком. Примерами неструктурированных данных являются исходный код, документы и двоичные файлы. Классификация структурированных данных менее сложна и требует много времени, чем классификация неструктурированных данных.

Обнаружение данных

Классификация данных требует знания местоположения, объема и контекста данных. Большинство современных предприятий хранят большие объемы данных, которые могут быть распределены по нескольким репозиториям:

- Базы данных, развернутые локально или в облаке

- Платформы больших данных

- Системы совместной работы, такие как Microsoft SharePoint

- Сервисы облачного хранения, такие как Dropbox и Google Docs

- Такие файлы, как электронные таблицы, PDF-файлы или электронные письма.

Связь между классификацией данных и соответствием

Классификация данных должна соответствовать соответствующим нормативным и отраслевым требованиям, которые могут потребовать классификации различных атрибутов данных. Например, Cloud Security Alliance (CSA) требует, чтобы данные и объекты данных включали тип данных, юрисдикцию происхождения и домициль, контекст, правовые ограничения, конфиденциальность и т. д. PCI DSS не требует тегов происхождения или домициля.

Создание вашей политики классификации данных

Политика классификации данных определяет, кто отвечает за классификацию данных - обычно путем определения уполномоченных по программной области (PAD), которые отвечают за классификацию данных для различных программ или организационных единиц.

Политика классификации данных должна учитывать следующие вопросы:

- Какое лицо, организация или программа создали и / или владеют информацией?

- Какое организационное подразделение имеет больше всего информации о содержании и контексте

информации? - Кто отвечает за целостность и точность данных?

- Где хранится информация?

- Подпадает ли информация под какие-либо нормативные акты или стандарты соответствия, и каковы штрафы за несоблюдение?

Политика также определяет процесс классификации данных: как часто следует проводить классификацию данных, для каких данных, какой тип классификации данных подходит для различных типов данных и какие технические средства следует использовать для классификации данных. Политика классификации данных является частью общей политики информационной безопасности, которая определяет, как защитить конфиденциальные данные.

Примеры классификации данных

Ниже приведены общие примеры данных, которые можно классифицировать по каждому уровню чувствительности.

| Уровень чувствительности | Примеры |

| Высокий | Номера кредитных карт (PCI) или другие номера финансовых счетов, личные данные клиентов, информация, защищенная FISMA, привилегированные учетные данные для ИТ-систем, защищенная медицинская информация (HIPAA), номера социального страхования, интеллектуальная собственность, записи о сотрудниках. |

| Средний | Контракты с поставщиками, информация об управлении ИТ-услугами, записи об образовании учащихся (FERPA), информация о телекоммуникационных системах, внутренняя переписка, за исключением конфиденциальных данных. |

| Низкий | Контент общедоступных сайтов, пресс-релизы, маркетинговые материалы, справочник сотрудников. |

Решения по защите данных

Система защиты обеспечивает автоматическое обнаружение и классификацию данных, которые выявляют расположение, объем и контекст данных в локальной среде и в облаке.

Помимо классификации данных, Imperva защищает ваши данные, где бы они ни находились - локально, в облаке и в гибридных средах. Он также предоставляет ИТ-отделам полную информацию о том, как осуществляется доступ к данным, как они используются и перемещаются по организации.

Наш комплексный подход основан на нескольких уровнях защиты, включая:

- Брандмауэр базы данных - блокирует внедрение SQL-кода и другие угрозы при оценке известных уязвимостей.

- Управление правами пользователей - отслеживает доступ к данным и действия привилегированных пользователей для выявления чрезмерных, несоответствующих и неиспользуемых привилегий.

- Маскирование и шифрование данных - запутывает конфиденциальные данные, так что они будут бесполезны для злоумышленников, даже если они каким-то образом извлечены.

- Предотвращение потери данных (DLP) - проверяет данные в движении, в состоянии покоя на серверах, в облачном хранилище или на конечных устройствах.

- Аналитика поведения пользователей - устанавливает базовые параметры поведения при доступе к данным, использует машинное обучение для обнаружения аномальных и потенциально рискованных действий и оповещения о них.

- Обнаружение и классификация данных - выявляет расположение, объем и контекст данных в локальной среде и в облаке.

- Мониторинг активности баз данных - отслеживает реляционные базы данных, хранилища данных, большие данные и мэйнфреймы для генерации предупреждений в реальном времени о нарушениях политики.

- Приоритизация предупреждений - система использует технологии искусственного интеллекта и машинного обучения для анализа потока событий безопасности и определения приоритетов наиболее важных из них.