Brother

Professional

- Messages

- 2,590

- Reaction score

- 533

- Points

- 113

Киберпреступники постоянно изучают и документируют новые способы обхода протокола 3D Secure (3DS), используемого для авторизации онлайн-транзакций по картам.

Обсуждения на подпольных форумах предлагают советы о том, как обойти последний вариант функции безопасности, сочетая социальную инженерию с фишинговыми атаками.

Люди на нескольких форумах в даркнете делятся своими знаниями о совершении мошеннических покупок в магазинах, которые внедрили 3DS для защиты транзакций клиентов.

3DS добавляет уровень безопасности для онлайн-покупок с использованием кредитных или дебетовых карт. Для авторизации платежа требуется прямое подтверждение от владельца карты.

Эта функция эволюционировала из первой версии, когда банк запрашивал у пользователя код или статический пароль для подтверждения транзакции. Во второй версии (3DS 2), разработанной для смартфонов, пользователи могут подтвердить свою покупку, аутентифицируясь в своем банковском приложении, используя свои биометрические данные (отпечаток пальца, распознавание лиц).

Несмотря на расширенные функции безопасности, которые предоставляет 3DS 2, первая версия все еще широко используется, давая киберпреступникам возможность использовать свои навыки социальной инженерии и обманом заставить пользователей дать код или пароль для подтверждения транзакции.

Все начинается с полной информации о держателе карты, которая включает как минимум имя, номер телефона, адрес электронной почты, физический адрес, девичью фамилию матери, идентификационный номер и номер водительских прав.

Киберпреступники используют эти данные, чтобы выдать себя за сотрудника банка, звонящего клиенту для подтверждения своей личности. Предлагая некоторую личную информацию, они завоевывают доверие жертвы и запрашивают ее пароль или код для завершения процесса.

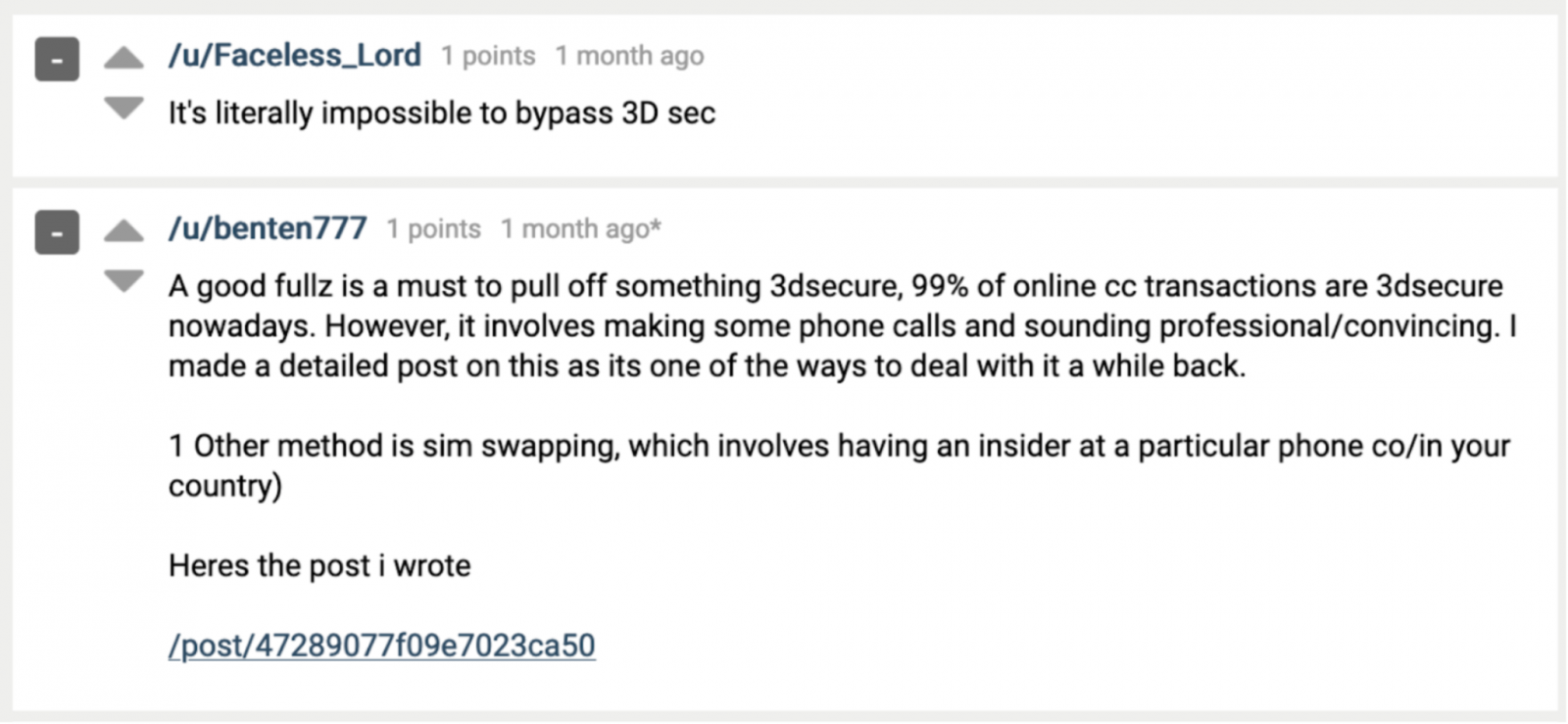

Та же тактика может работать и на более поздних вариантах 3DS и делать покупки в режиме реального времени. Хакер описал этот метод в сообщении на одном из ведущих подпольных форумов.

Используя полную информацию о держателе карты, устройство смены голоса и приложение для подделки телефонного номера, мошенник может инициировать покупку на сайте, а затем позвонить жертве, чтобы получить необходимую информацию.

"На последнем этапе хакер сообщает жертве, что она получит код подтверждения для окончательной проверки личности, после чего киберпреступник должен разместить заказ в магазине; когда будет предложено ввести проверочный код, который был отправлен на телефон жертвы, мошенник должен получить этот код у жертвы "Gemini Advisory

Получить код 3DS можно и другими способами, такими как фишинг и инъекции. Когда жертва совершает покупку на фишинговом сайте, преступники передают все данные в законный магазин, чтобы получить свой продукт.

Согласно выводам Gemini Advisory, некоторые киберпреступники также добавляют данные украденных кредитных карт в учетную запись PayPal и используют их в качестве способа оплаты.

Другой метод является классическим и включает в себя взлом телефона жертвы с помощью вредоносного ПО, которое может перехватить код безопасности и передать его мошеннику.

Кроме того, многие магазины не запрашивают код 3DS, когда транзакции ниже определенного лимита, что позволяет мошенникам совершать несколько небольших покупок.

Большинство из этих методов работают там, где присутствуют более ранние версии 3DS. С 3DS 2 еще далеко до широкого распространения. Европа возглавляет переход на более безопасный стандарт (регулирование PSD2 - строгая аутентификация клиентов, выполняемая с помощью 3DS 2), в то время как в США защита от ответственности за мошенничество для продавцов, использующих 3DS 1, истекла 17 октября 2021 года.

Однако Gemini Advisory считает, что киберпреступники также нанесут удар по более защищенной 3DS 2 с помощью социальной инженерии.

Обсуждения на подпольных форумах предлагают советы о том, как обойти последний вариант функции безопасности, сочетая социальную инженерию с фишинговыми атаками.

Люди на нескольких форумах в даркнете делятся своими знаниями о совершении мошеннических покупок в магазинах, которые внедрили 3DS для защиты транзакций клиентов.

3DS добавляет уровень безопасности для онлайн-покупок с использованием кредитных или дебетовых карт. Для авторизации платежа требуется прямое подтверждение от владельца карты.

Эта функция эволюционировала из первой версии, когда банк запрашивал у пользователя код или статический пароль для подтверждения транзакции. Во второй версии (3DS 2), разработанной для смартфонов, пользователи могут подтвердить свою покупку, аутентифицируясь в своем банковском приложении, используя свои биометрические данные (отпечаток пальца, распознавание лиц).

Несмотря на расширенные функции безопасности, которые предоставляет 3DS 2, первая версия все еще широко используется, давая киберпреступникам возможность использовать свои навыки социальной инженерии и обманом заставить пользователей дать код или пароль для подтверждения транзакции.

Социальная инженерия получает код 3DS

Сегодня в блоге аналитики компании Gemini Advisory по анализу угроз делятся некоторыми методами, которые киберпреступники обсуждают на форумах в даркнете для совершения мошеннических покупок в интернет-магазинах, в которых реализована 3DS.Все начинается с полной информации о держателе карты, которая включает как минимум имя, номер телефона, адрес электронной почты, физический адрес, девичью фамилию матери, идентификационный номер и номер водительских прав.

Киберпреступники используют эти данные, чтобы выдать себя за сотрудника банка, звонящего клиенту для подтверждения своей личности. Предлагая некоторую личную информацию, они завоевывают доверие жертвы и запрашивают ее пароль или код для завершения процесса.

Та же тактика может работать и на более поздних вариантах 3DS и делать покупки в режиме реального времени. Хакер описал этот метод в сообщении на одном из ведущих подпольных форумов.

Используя полную информацию о держателе карты, устройство смены голоса и приложение для подделки телефонного номера, мошенник может инициировать покупку на сайте, а затем позвонить жертве, чтобы получить необходимую информацию.

"На последнем этапе хакер сообщает жертве, что она получит код подтверждения для окончательной проверки личности, после чего киберпреступник должен разместить заказ в магазине; когда будет предложено ввести проверочный код, который был отправлен на телефон жертвы, мошенник должен получить этот код у жертвы "Gemini Advisory

Получить код 3DS можно и другими способами, такими как фишинг и инъекции. Когда жертва совершает покупку на фишинговом сайте, преступники передают все данные в законный магазин, чтобы получить свой продукт.

Согласно выводам Gemini Advisory, некоторые киберпреступники также добавляют данные украденных кредитных карт в учетную запись PayPal и используют их в качестве способа оплаты.

Другой метод является классическим и включает в себя взлом телефона жертвы с помощью вредоносного ПО, которое может перехватить код безопасности и передать его мошеннику.

Кроме того, многие магазины не запрашивают код 3DS, когда транзакции ниже определенного лимита, что позволяет мошенникам совершать несколько небольших покупок.

Большинство из этих методов работают там, где присутствуют более ранние версии 3DS. С 3DS 2 еще далеко до широкого распространения. Европа возглавляет переход на более безопасный стандарт (регулирование PSD2 - строгая аутентификация клиентов, выполняемая с помощью 3DS 2), в то время как в США защита от ответственности за мошенничество для продавцов, использующих 3DS 1, истекла 17 октября 2021 года.

Однако Gemini Advisory считает, что киберпреступники также нанесут удар по более защищенной 3DS 2 с помощью социальной инженерии.