Microsoft предупреждает об увеличении числа фишинговых методов "злоумышленник посередине" (AiTM), которые распространяются как часть модели киберпреступности "фишинг как услуга" (PhaaS).

В дополнение к росту числа платформ PhaaS, поддерживающих AiTM, технологический гигант отметил, что существующие фишинговые сервисы, такие как PerSwaysion, включают возможности AiTM.

"Эта разработка в экосистеме PhaaS позволяет злоумышленникам проводить масштабные фишинговые кампании, которые пытаются масштабно обойти защиту MFA", - сообщила команда Microsoft Threat Intelligence в серии сообщений на X (ранее Twitter).

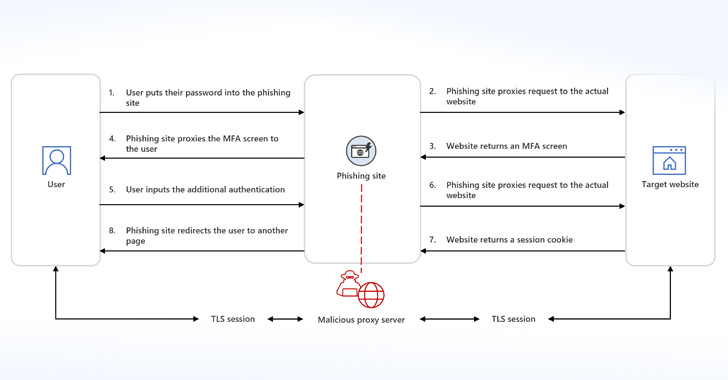

Фишинговые наборы с возможностями AiTM работают двумя способами, один из которых касается использования обратных прокси-серверов (т. Е. фишинговой страницы) для передачи трафика на клиент и законный веб-сайт и с них, а также скрытого захвата учетных данных пользователя, кодов двухфакторной аутентификации и сеансовых файлов cookie.

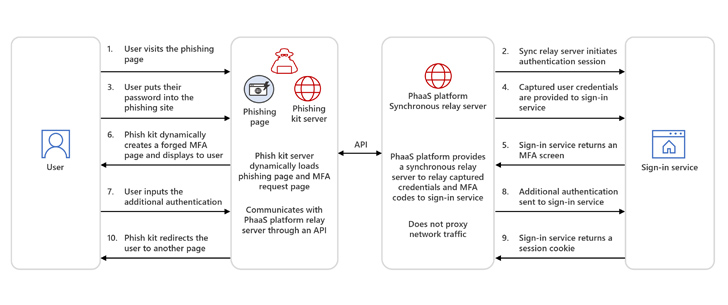

Второй метод включает серверы синхронной ретрансляции.

"В AiTM через серверы синхронной ретрансляции цели предоставляется копия страницы входа, аналогичная традиционным фишинговым атакам", - заявили в Microsoft. "Storm-1295, группа разработчиков платформы Greatness PhaaS, предлагает услуги синхронной ретрансляции другим злоумышленникам".

Greatness была впервые задокументирована Cisco Talos в мае 2023 года как услуга, которая позволяет киберпреступникам нападать на бизнес-пользователей облачной службы Microsoft 365, используя убедительные страницы-приманки и входа в систему. Говорят, что он активен как минимум с середины 2022 года.

Конечная цель таких атак - перекачивать сеансовые файлы cookie, позволяя субъектам угрозы получать доступ к привилегированным системам без повторной аутентификации.

"Обход MFA - это цель, которая побудила злоумышленников разработать методы кражи файлов cookie сеанса AiTM", - отметил технический гигант. "В отличие от традиционных фишинговых атак, процедуры реагирования на инциденты для AiTM требуют отзыва украденных сеансовых файлов cookie".